Как защитить данные в базах: стратегии, ошибки, новые подходы

В мире, где данные стали новой нефтью, их защита превратилась из опциональной «фишки» в критическую необходимость для бизнеса любого масштаба. Классические DLP-системы, когда-то считавшиеся панацеей от всех информационных угроз, сегодня уже не справляются с усложняющимися атаками и размыванием данных по множеству систем. Киберпреступники становятся изобретательнее, а угроза со стороны собственных сотрудников растет в геометрической прогрессии.

В этой статье мы разберем, как построить эффективную многоуровневую защиту информации нового поколения, способную противостоять современным угрозам и обеспечить безопасность ваших самых ценных активов — корпоративных данных.

- Почему защита баз данных и коммуникаций — критическая задача для бизнеса

- Актуальные угрозы безопасности данных в БД и коммуникациях

- Внешние угрозы

- Внутренние угрозы (инсайдеры)

- Уязвимости и ошибки конфигурации

- Почему классическая DLP больше не справляется с защитой данных

- Многоуровневая защита: новые подходы к безопасности баз данных и корпоративных коммуникаций

- Технические меры

- Организационные меры

- Расширенная аналитика и форензика как часть современной защиты данных

- Защита данных в гибридных и облачных инфраструктурах

- Типичные ошибки при защите баз данных и корпоративных коммуникаций

- Инструменты и решения для комплексной защиты данных

- Соответствие требованиям законодательства

- Чек-лист для построения системы защиты данных в компании

- Выводы

Почему защита баз данных и коммуникаций — критическая задача для бизнеса

Базы данных и корпоративные коммуникации — это, по сути, нервная система любого бизнеса. Они хранят всё, что делает компанию тем, чем она является. И, как фанат всего технологичного, могу с уверенностью сказать: если вы не защищаете эти данные должным образом, вы фактически оставляете ключи от своего королевства на столе в общественной библиотеке.

Представьте, что ваша БД — это сейф с драгоценностями, а корпоративная почта — путеводитель, как этот сейф открыть. Кажется, по крайней мере таково моё личное оценочное суждение, что для хакеров и недобросовестных сотрудников такая комбинация выглядит как золотой билет от Вилли Вонки — приглашение в мир безграничных возможностей (читай: ваших денег и репутации).

Особую ценность и, следовательно, уязвимость представляют следующие типы данных:

- Персональные данные клиентов — золотая жила для

- злоумышленников. По данным «Ведомости», в России в 2022 году количество утечек персональных данных увеличилось в 2,5 раза по сравнению с 2021 годом.

- Финансовая информация — от банковских реквизитов до внутренней отчетности. Это как оставить открытый кошелек на площади — рано или поздно его кто-то заметит.

- Интеллектуальная собственность — ваши разработки, планы развития, ноу-хау. Считайте это рецептом от Coca-Cola — стоит ему оказаться в неправильных руках, и вы теряете конкурентное преимущество.

- Коммуникации топ-менеджмента — это не просто переписка о корпоративах. Это стратегические решения, чувствительные обсуждения и, зачастую, компрометирующая информация.

- Данные о сотрудниках — незащищенные HR-данные могут стать источником целенаправленных атак или мошеннических схем.

Почему старые подходы больше не работают? Потому что мы живём в эпоху, когда традиционные границы компаний размываются. Гибридные офисы, облачные сервисы, BYOD-политики, мессенджеры, быстрое масштабирование бизнеса — все это создаёт такой ландшафт угроз, что классическим системам защиты впору идти на пенсию или срочно переучиваться на курсах повышения квалификации.

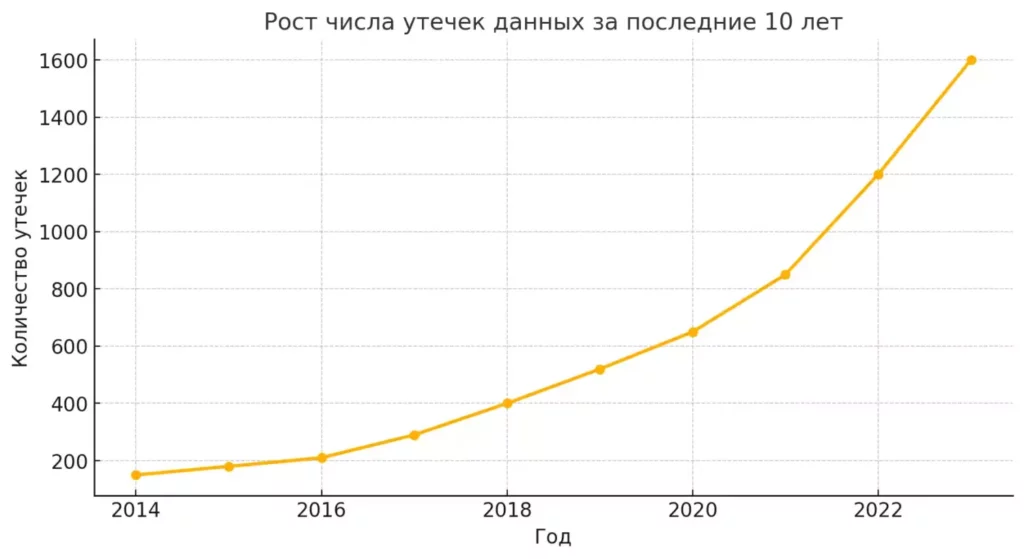

График демонстрирует тенденцию к увеличению числа утечек, подчеркивая необходимость усиленной защиты информации

Актуальные угрозы безопасности данных в БД и коммуникациях

Давайте взглянем правде в глаза: современный ландшафт киберугроз напоминает причудливую экосистему, где каждый вид хищника эволюционирует быстрее, чем мы успеваем создавать вакцины. И если вы думаете, что ваша корпоративная защита держит всё под контролем — позвольте мне слегка пошатнуть ваше чувство безопасности.

Внешние угрозы

| Угроза | Описание | Последствия |

|---|---|---|

| Взлом и прямой доступ | Несанкционированное проникновение в систему путем обхода аутентификации, использования украденных учетных данных или эксплуатации уязвимостей | Полный доступ к БД, утечка всех данных, установка бэкдоров для последующих атак |

| SQL-инъекции | Атаки, использующие уязвимости в коде для внедрения вредоносных SQL-запросов. Особенно распространены для веб-приложений с недостаточной фильтрацией входных данных | От утечки отдельных записей до полной компрометации базы данных, внедрения вредоносного кода или удаления информации |

| Атаки типа «человек посередине» | Перехват незащищенного трафика между пользователем и сервером БД или корпоративными приложениями | Кража учетных данных, перехват чувствительной информации, возможность манипуляции данными в реальном времени |

Внутренние угрозы (инсайдеры)

| Угроза | Описание | Последствия |

|---|---|---|

| Намеренные сливы | Сотрудники с доступом к данным целенаправленно копируют и продают информацию конкурентам или в даркнете | Финансовые потери, утрата конкурентных преимуществ, репутационный ущерб, судебные иски |

| Непреднамеренные утечки | Случайная отправка данных по неправильным адресам, загрузка в публичные облачные хранилища, использование ненадежных сервисов | Утечка информации, часто обнаруживаемая слишком поздно, когда данные уже скопированы третьими лицами |

| Злоупотребление привилегиями | Использование легитимного доступа для целей, выходящих за рамки рабочих обязанностей | Кража данных, манипуляции с записями, создание «черных ходов» |

Уязвимости и ошибки конфигурации

| Угроза | Описание | Последствия |

|---|---|---|

| Избыточные права доступа | Сотрудники имеют доступ к данным, не нужным для выполнения их работы | Повышенный риск утечек, намеренных или случайных |

| Устаревшее ПО и отсутствие патчей | Использование СУБД с известными уязвимостями без своевременных обновлений | Эксплуатация известных уязвимостей, для которых уже существуют готовые инструменты атаки |

| Слабая аутентификация | Простые пароли, отсутствие многофакторной аутентификации, общие учетные записи | Легкий взлом учетных записей методом подбора или социальной инженерии |

Особенно пикантным фактом является то, что 78% утечек происходят из-за неосведомленности сотрудников о правилах кибербезопасности. Это как выдать вашей бабушке смартфон последнего поколения и не объяснить, что кнопка «Да» на всплывающем окне «Отформатировать устройство?» не всегда означает вежливый ответ.

Почему классическая DLP больше не справляется с защитой данных

Классические DLP-системы (Data Leak Prevention) когда-то были как супергерои информационной безопасности — спасали мир от утечек данных, боролись с нарушениями политик и, кажется, даже умели заваривать корпоративный кофе (ладно, последнее я придумал). Но времена меняются быстрее, чем обновляются эти самые DLP-системы.

Что такое DLP: DLP — это технологии, помогающие организациям контролировать и предотвращать утечку конфиденциальной информации. Работают они по принципу «следи и блокируй» — системы мониторят каналы передачи данных (email, веб-трафик, USB-накопители) и блокируют подозрительную активность на основе предустановленных правил.

Но почему эти некогда блестящие рыцари информационной безопасности сегодня выглядят как Дон Кихот, сражающийся с ветряными мельницами современных угроз?

Ограничения классических DLP:

- Слепота к контексту — DLP не понимает, законно ли использование данных. Сотрудник отправляет документ клиенту или конкуренту? Система просто видит: «Документ ушел по email». Это как охранник, который останавливает всех людей с портфелями, не разбираясь, сотрудник это или грабитель.

- Неспособность работать с шифрованием — современные мессенджеры и протоколы используют end-to-end шифрование, делая классические DLP беспомощными. Они видят только факт передачи, но не содержимое — как пытаться прочитать запечатанное письмо, не вскрывая конверт.

- Сложность настройки и поддержки — создание эффективных правил требует огромной экспертизы и постоянных обновлений. Многие компании настраивают DLP один раз и забывают, получая десятки ложных срабатываний ежедневно. В итоге реальные инциденты тонут в шуме, как иголка в стоге ложных тревог.

- Статичность против динамических угроз — DLP работают по заранее определенным правилам, в то время как современные атаки постоянно эволюционируют. Это похоже на попытку остановить талантливого хакера с помощью системы, которая ищет слово «пароль» в исходящих сообщениях.

- Отсутствие аналитики — большинство DLP не предоставляют удобных инструментов для расследования инцидентов и анализа рисков. Они говорят: «Был инцидент», но не отвечают на вопросы «кто», «почему» и «как это предотвратить в будущем».

В эпоху гибридных ИТ-ландшафтов, удаленной работы и сложных инсайдерских угроз классические DLP выглядят как швейцарский нож в мире, где требуется целый арсенал специализированных инструментов. Они всё еще полезны, но теперь это лишь один компонент в многослойной системе защиты, а не панацея от всех информационных бед.

Многоуровневая защита: новые подходы к безопасности баз данных и корпоративных коммуникаций

Если вы всё еще верите, что одна хорошая система защиты спасет ваши данные от всех бед — мне искренне жаль разбивать ваши иллюзии. В современном мире информационной безопасности работает принцип «луковицы» — множество слоев защиты, каждый из которых усложняет жизнь потенциальным злоумышленникам и перекрывает недостатки других.

Представьте, что ваша защита информации — это средневековый замок. Классический DLP в этой аналогии — это только ров с водой. Неплохо, но явно недостаточно в эпоху, когда у противника есть подводные лодки, вертолеты и знание о подземных туннелях (читай: шифрование, облачные сервисы и социальная инженерия).

Технические меры

- Шифрование данных — как в покое, так и при передаче. Это превращает ваши данные в непонятный набор символов для всех, кто не имеет ключа. Шифрование — это как говорить на языке, который понимаете только вы и ваш собеседник, в комнате, полной любопытных ушей.

- Многофакторная аутентификация (MFA) — требует не только знать пароль, но и иметь доступ к устройству или биометрическим данным. Это как замок, для которого нужен не только ключ, но и отпечаток пальца.

- Системы обнаружения аномалий на основе AI — алгоритмы, которые выявляют необычную активность, отклоняющуюся от типичного поведения пользователя. Представьте, что у вас есть очень внимательный охранник, который замечает, что вы сегодня кофе пьете из другой чашки, и спрашивает: «А это точно вы?»

- Изолированные среды для чувствительных данных — отдельные серверы и сети для наиболее ценной информации с ограниченным доступом. Это как хранить корону и скипетр не просто в сейфе, а в отдельной комнате с дополнительной охраной.

- Системы предотвращения вторжений (IPS) — инструменты, блокирующие подозрительную активность в режиме реального времени. Это как иммунная система, которая реагирует на вторжение болезнетворных микроорганизмов, не дожидаясь, пока они размножатся.

Организационные меры

- Принцип наименьших привилегий — сотрудники получают доступ только к тем данным, которые необходимы для их работы. Это как выдавать ключи только от тех комнат, в которые человеку действительно нужно войти.

- Регулярное обучение персонала — непрерывное повышение осведомленности о киберугрозах и методах защиты. И нет, один вебинар раз в год — это не «регулярное обучение». Это как отправить человека на курсы вождения, и ожидать, что он через пять лет без практики сможет управлять Формулой-1.

- Политика управления паролями — требования к сложности паролей, регулярная смена, запрет повторного использования. Да, ваши сотрудники будут жаловаться. Нет, это не повод отказываться от этой меры.

- Регулярные аудиты безопасности — систематическая проверка системы на уязвимости и соответствие требованиям безопасности. Это как ежегодный медосмотр, но для вашей ИТ-инфраструктуры.

- План реагирования на инциденты — четкая процедура действий при обнаружении нарушений безопасности. Это как план эвакуации при пожаре — все знают, что делать, куда идти и кому звонить.

Эффективная защита баз данных и корпоративных коммуникаций сегодня — это интегрированный подход, в котором технические решения дополняются организационными мерами, а автоматизация сочетается с человеческой экспертизой. Это не модная прихоть ИБ-отделов, а необходимость в мире, где стоимость среднего инцидента безопасности измеряется в миллионах рублей, а репутационные потери могут быть и вовсе неисчислимы.

Кажется, думать о таком количестве мер защиты утомительно? Поверьте, гораздо утомительнее объяснять совету директоров, почему конфиденциальные данные компании теперь продаются на форумах даркнета.

Расширенная аналитика и форензика как часть современной защиты данных

В мире информационной безопасности, где каждая секунда на счету, просто знать, что произошел инцидент, — катастрофически мало. Это всё равно что врачу сказать пациенту: «У вас что-то болит, ну, удачи с этим!» и выписать из больницы. Современная защита требует понимания всего контекста происходящего — от первого щелчка мыши до потенциального выноса данных.

Расширенная аналитика и цифровая форензика — это те инструменты, которые превращают безопасность из реактивной тактики «тушения пожаров» в проактивную стратегию предотвращения угроз. Они не просто отвечают на вопрос «что произошло?», но и дают ответы на гораздо более ценные вопросы: «как это произошло?», «кто это сделал?», «почему это стало возможным?» и — самое главное — «как предотвратить это в будущем?».

Ключевые функции современной аналитики в области ИБ:

- Поведенческий анализ пользователей и объектов (UEBA) — системы, которые строят базовые модели нормального поведения сотрудников и выявляют отклонения. Например, если бухгалтер вдруг в 3 часа ночи начинает массово скачивать клиентскую базу — это явно повод для расследования.

- Построение таймлайна инцидента — визуализация всей последовательности событий, приведших к нарушению безопасности. Это как собирать улики на месте преступления, только в цифровом пространстве.

- Корреляция событий из разных источников — сопоставление логов из систем безопасности, приложений, сетевого оборудования для получения целостной картины. Представьте, что вы смотрите на одно и то же событие через десятки разных камер наблюдения одновременно.

- Выявление скрытых зависимостей — обнаружение связей между, казалось бы, несвязанными инцидентами. Система может заметить, что три небольших события из разных отделов складываются в целенаправленную атаку.

- Прогностическая аналитика — использование исторических данных и машинного обучения для предсказания потенциальных будущих атак. Это как шахматист, просчитывающий ходы противника на несколько шагов вперед.

Примеры кейсов применения:

- Выявление инсайдерской угрозы

Система безопасности крупного банка обнаружила, что один из разработчиков начал регулярно просматривать данные клиентов за пределами своих должностных обязанностей. Аналитический модуль связал это с недавним отказом в повышении зарплаты и выходом резюме на рынок труда. Служба безопасности провела беседу до того, как произошла утечка данных. - Предотвращение утечки интеллектуальной собственности

В R&D-подразделении технологической компании система обнаружила нетипичное поведение одного из ведущих инженеров: массовое копирование документации в нерабочее время, подключение нерегистрированных USB-устройств, отправка зашифрованных архивов на личную почту. Форензический анализ установил, что сотрудник готовился к переходу в конкурирующую компанию. - Защита от продвинутых постоянных угроз (APT)

Система защиты производственного предприятия выявила минимальную, но постоянную активность в сети в нерабочие часы. Глубокий анализ показал наличие программного обеспечения для удаленного управления, установленного через фишинговое письмо за несколько месяцев до обнаружения. Атакующие медленно и методично собирали данные о производственных процессах.

В мире, где утечка данных может произойти за считанные секунды, а её последствия ощущаться годами, расширенная аналитика становится не просто полезным дополнением к инструментарию ИБ-специалиста, а необходимым условием выживания бизнеса. Это как перейти от использования лупы к квантовому микроскопу — разница в деталях, которые вы способны увидеть, просто колоссальна.

Защита данных в гибридных и облачных инфраструктурах

Помните те времена, когда все корпоративные данные хранились на серверах, запертых в серверной комнате, к которой имели доступ только двое парней из ИТ с ключами от этого святилища? Ну, можете забыть об этой идиллии. Сегодня ваши данные — это как конфетти после карнавала: они разбросаны по облачным хранилищам, SaaS-сервисам, мобильным устройствам сотрудников и, если повезет, частично всё еще находятся на корпоративных серверах.

Гибридные ИТ-ландшафты и удаленная работа породили целый новый класс проблем безопасности, с которыми классические системы защиты справляются примерно так же эффективно, как зонтик с цунами.

Основные вызовы защиты данных в облачных и гибридных средах:

- Размытие границ периметра — когда ваши данные хранятся частично в облаке, частично в локальной инфраструктуре, а частично непонятно где, традиционная концепция периметра безопасности перестает работать. Это как пытаться запереть дом, у которого нет четких стен.

- Мультиоблачные стратегии — использование нескольких облачных провайдеров создает проблему согласованности политик безопасности. Каждый провайдер имеет свои механизмы защиты, и синхронизировать их — задача не из легких.

- Shadow IT — сотрудники используют неавторизованные облачные сервисы для хранения и обработки корпоративных данных. По данным исследований, в среднем компания использует в 10 раз больше облачных сервисов, чем предполагает ИТ-отдел. Это как если бы вы думали, что у вас 5 дверей в доме, а на самом деле их 50, и о большинстве вы даже не подозреваете.

- Проблемы контроля доступа — в гибридных средах управление идентификацией и доступом усложняется многократно. Сотрудники могут иметь множество учетных записей для разных систем, что увеличивает риск компрометации.

Рекомендации по защите данных в гибридных и облачных инфраструктурах:

- Внедрите единую систему управления идентификацией (IAM) — централизованное управление доступом для всех корпоративных ресурсов, как облачных, так и локальных. Это снижает риски, связанные с управлением множеством учетных записей.

- Используйте облачные брокеры безопасности (CASB) — решения, выступающие посредниками между корпоративными пользователями и облачными сервисами, обеспечивающие видимость, контроль и защиту данных.

- Внедрите концепцию нулевого доверия (Zero Trust) — модель безопасности, основанная на принципе «никогда не доверяй, всегда проверяй». Каждый запрос на доступ проверяется, независимо от того, откуда он исходит.

- Шифруйте данные повсеместно — не только в состоянии покоя и при передаче, но и в процессе обработки, когда это технически возможно. И главное — управляйте ключами шифрования сами, не передавая эту функцию облачным провайдерам.

- Проводите регулярные аудиты облачной безопасности — включая проверку прав доступа, настроек безопасности и соответствия требованиям регуляторов.

- Внедрите решения для защиты от утечек данных в облаке (Cloud DLP) — специализированные инструменты, которые обнаруживают и предотвращают утечку конфиденциальной информации через облачные сервисы.

- Используйте микросегментацию — разделение сети на изолированные сегменты для минимизации последствий потенциальных взломов. В случае компрометации одного сегмента атакующий не получит доступ ко всей инфраструктуре.

- Автоматизируйте управление конфигурациями безопасности — человеческие ошибки в настройках — одна из главных причин инцидентов в облаке. Автоматизация снижает этот риск.

Защита данных в гибридных и облачных инфраструктурах — это не просто технический вызов, это фундаментальное изменение подхода к информационной безопасности. Это переход от модели «крепость с высокими стенами» к модели «постоянная бдительность на всех уровнях». И хотя это звучит утомительно — поверьте, объяснять акционерам, почему ваши клиентские данные утекли из-за неправильно настроенного S3-бакета, будет гораздо утомительнее.

Типичные ошибки при защите баз данных и корпоративных коммуникаций

В мире информационной безопасности существует поговорка: «Не бывает непробиваемой защиты, бывают недостаточно мотивированные атакующие». И, наблюдая за типичными ошибками организаций в области защиты данных, я часто думаю, что некоторые компании будто нарочно тестируют эту гипотезу, оставляя настолько очевидные лазейки, что даже самый немотивированный хакер почувствует прилив вдохновения.

- Недооценка «человеческого фактора»

Компании тратят миллионы на передовые системы защиты, но забывают, что Иван из бухгалтерии всё еще использует пароль «qwerty123» и открывает все вложения из писем с темой «Ваш выигрыш в лотерее». По статистике, более 90% успешных кибератак начинаются с фишинговых писем — это как установить бронированную дверь, но оставить ключ под ковриком. - Отсутствие регулярных обновлений и патчей

«Работает — не трогай» — девиз многих ИТ-отделов, который в контексте безопасности трансформируется в «Работает, пока не взломали». Неактуальные версии СУБД и отсутствие патчей — это как ездить на автомобиле с известной неисправностью тормозов и надеяться, что всё обойдется. - Избыточные права доступа

Выдача административных прав «на всякий случай» — классика жанра. В результате рядовой сотрудник отдела маркетинга имеет доступ к финансовой отчетности, а временный подрядчик может удалить базу клиентов. Это как дать ключи от всех кабинетов уборщице — возможно, ей так удобнее, но точно не безопаснее. - Игнорирование логирования и мониторинга

Многие организации не настраивают должным образом системы логирования или не анализируют собираемые логи. В результате, когда происходит инцидент, восстановить картину произошедшего невозможно. Это как установить камеры наблюдения, но не подключить их к записывающему устройству. - Отсутствие сегментации сети

Размещение всех серверов баз данных в одном сетевом сегменте с общим доступом — распространенная практика, значительно упрощающая работу атакующим. Компрометация одного сервера открывает доступ ко всей инфраструктуре. Это как соединить все сейфы в банке одним туннелем — ограбив один, получаешь доступ ко всем. - Недостаточное внимание к резервному копированию

Многие организации не проверяют регулярно качество резервных копий и возможность восстановления из них. В результате, при инциденте с шифровальщиком обнаруживается, что бэкапы либо повреждены, либо также зашифрованы. Это как страховка, о которой вы узнаёте, что она недействительна, только после наступления страхового случая. - Упрощение требований к паролям

Снижение сложности паролей для «удобства пользователей» — распространенная практика, существенно снижающая безопасность. Исследования показывают, что 65% компаний имеют пользователей с простыми паролями, которые можно подобрать за считанные минуты. Это как наклеить на дверь сейфа стикер с кодом от него. - Отсутствие плана реагирования на инциденты

Многие организации не имеют четкого плана действий при обнаружении нарушения безопасности. Когда происходит инцидент, начинается паника и хаотичные действия, только усугубляющие ситуацию. Это как пытаться тушить пожар, не имея инструкций и не проводя тренировок. - Игнорирование защиты мобильных устройств

С ростом удаленной работы всё больше сотрудников получают доступ к корпоративным данным через личные устройства, часто без надлежащей защиты. Компании забывают, что смартфон в кармане директора может содержать больше конфиденциальной информации, чем его рабочий компьютер. - Формальный подход к обучению персонала

Однократное ознакомление с политиками безопасности при приеме на работу без последующего регулярного обновления знаний. По данным исследований, без регулярных тренингов сотрудники забывают до 90% материала о безопасности через 6 месяцев. Это как научить человека плавать, столкнуть в воду и ожидать, что через год он всё еще помнит все движения.

Избегая этих типичных ошибок, организации могут значительно повысить уровень защиты своих данных без существенных дополнительных инвестиций. Ведь часто проблема не в отсутствии бюджета на безопасность, а в отсутствии системного подхода к ней.

Инструменты и решения для комплексной защиты данных

В мире информационной безопасности инструменты множатся быстрее, чем кролики на ферме. Каждый вендор обещает панацею от всех бед, но реальность, как всегда, сложнее маркетинговых обещаний. Давайте разберемся в этом зоопарке решений и поймем, что действительно нужно для комплексной защиты данных.

DLP-системы (Data Loss Prevention)

- Что делают: Предотвращают утечку конфиденциальной информации через различные каналы (email, веб, USB и т.д.)

- Плюсы: Хорошо справляются с контролем информационных потоков, могут блокировать передачу данных по заданным правилам

- Минусы: Часто генерируют много ложных срабатываний, сложны в настройке, ограниченно работают с шифрованным трафиком

- Кому подходят: Организациям с высокими требованиями к конфиденциальности данных, регулируемым индустриям

DAM-системы (Database Activity Monitoring)

- Что делают: Отслеживают и анализируют активность пользователей в базах данных, выявляют аномалии и нарушения политик

- Плюсы: Дают детальную видимость всех действий с данными, могут работать в режиме реального времени

- Минусы: Требуют значительных ресурсов для анализа больших объемов активности, могут создавать нагрузку на производительность

- Кому подходят: Финансовым учреждениям, здравоохранению, компаниям с большими объемами чувствительных данных

SIEM-системы (Security Information and Event Management)

- Что делают: Собирают и анализируют события безопасности из различных источников, обнаруживают инциденты

- Плюсы: Обеспечивают централизованный мониторинг всей ИТ-инфраструктуры, хорошо масштабируются

- Минусы: Сложны во внедрении и настройке, требуют постоянной корректировки правил корреляции

- Кому подходят: Средним и крупным организациям с комплексной ИТ-средой

IAM-системы (Identity and Access Management)

- Что делают: Управляют идентификацией пользователей и их доступом к ресурсам

- Плюсы: Централизуют контроль доступа, упрощают аудит прав, поддерживают принцип наименьших привилегий

- Минусы: Внедрение часто требует пересмотра существующих бизнес-процессов, интеграция со всеми системами может быть сложной

- Кому подходят: Всем организациям, особенно с большим количеством пользователей и систем

CASB-решения (Cloud Access Security Broker)

- Что делают: Обеспечивают видимость и контроль использования облачных сервисовПлюсы:

- Позволяют обнаруживать и контролировать Shadow IT, предотвращают утечки данных через облако

- Минусы: Ограниченная эффективность для нестандартных или специализированных облачных сервисов

- Кому подходят: Организациям, активно использующим облачные сервисы

EDR-решения (Endpoint Detection and Response)

- Что делают: Обнаруживают и реагируют на угрозы на конечных устройствах

- Плюсы: Обеспечивают видимость активности на уровне рабочих станций и серверов, позволяют быстро реагировать на инциденты

- Минусы: Могут не обнаруживать сложные, ранее неизвестные угрозы, требуют квалифицированной аналитики

- Кому подходят: Организациям с большим количеством конечных устройств, особенно с распределенной инфраструктурой

UBA-системы (User Behavior Analytics)

- Что делают: Анализируют поведение пользователей для выявления аномалий, потенциально указывающих на компрометацию или инсайдерские угрозы

- Плюсы: Эффективны против сложных атак и инсайдерских угроз, которые не обнаруживаются традиционными методами

- Минусы: Требуют времени для обучения и создания базовых профилей поведения, могут генерировать ложные срабатывания в динамичной среде

- Кому подходят: Организациям с высокими требованиями к безопасности, особенно обеспокоенным инсайдерскими угрозами

Решения для шифрования данных

- Что делают: Обеспечивают конфиденциальность данных путем их шифрования в состоянии покоя и при передаче

- Плюсы: Делают данные бесполезными для атакующих даже при успешной компрометации, помогают соответствовать требованиям регуляторов

- Минусы: Могут снижать производительность, усложняют управление ключами, потеря ключей может привести к потере данных

- Кому подходят: Всем организациям, особенно обрабатывающим персональные и финансовые данные

Ключ к эффективной защите данных лежит не в приобретении всех возможных инструментов (это путь к разорению и организационному хаосу), а в выборе правильной комбинации решений, соответствующих конкретным рискам и потребностям вашего бизнеса. Технологии должны дополнять друг друга, а не дублировать, образуя целостный защитный контур.

И помните главное правило информационной безопасности: безопасность — это процесс, а не продукт. Даже самый совершенный набор инструментов не заменит грамотной стратегии, обученного персонала и культуры безопасности в организации.

Соответствие требованиям законодательства

Правовая сторона защиты информации — это тот аспект, который многие технари предпочитают игнорировать, пока на горизонте не появляется фигура регулятора с выписанным штрафом на астрономическую сумму. А между тем, соблюдение нормативных требований — это не просто бюрократическая формальность, а важнейший элемент комплексной защиты данных.

В современном мире компании сталкиваются с растущим количеством регуляторных требований, которые часто противоречат друг другу и меняются с пугающей частотой. Это как играть в шахматы на доске, где правила движения фигур могут измениться прямо во время вашего хода.

| Требование | Что регулирует | Для кого обязательно |

|---|---|---|

| ФЗ-152 «О персональных данных» | Обработку и защиту персональных данных граждан РФ | Для всех операторов персональных данных, включая компании, госорганы и ИП |

| Приказы ФСТЭК (№17, №21, №31) | Технические меры по защите различных типов информации | Для государственных информационных систем, критической информационной инфраструктуры, информационных систем персональных данных |

| Требования ЦБ РФ (Положение 382-П, 683-П) | Стандарты защиты информации для финансовых организаций | Для банков, платежных систем, страховых компаний и других финансовых организаций |

| GDPR (General Data Protection Regulation) | Защиту персональных данных граждан ЕС | Для компаний, обрабатывающих данные граждан ЕС, независимо от местонахождения компании |

| ISO/IEC 27001 | Международный стандарт управления информационной безопасностью | Добровольно, но часто требуется партнерами и клиентами, особенно международными |

| PCI DSS | Стандарт безопасности данных индустрии платежных карт | Для организаций, работающих с платежными картами |

| ФЗ-187 «О безопасности КИИ РФ» | Защиту критической информационной инфраструктуры | Для субъектов критической информационной инфраструктуры (энергетика, финансы, транспорт и др.) |

Ключевые моменты, о которых часто забывают при обеспечении соответствия требованиям:

- Экстерриториальность некоторых законов — GDPR применяется к российским компаниям, если они обрабатывают данные граждан ЕС, даже если компания не имеет представительств в Европе. Это как быть обязанным соблюдать правила дорожного движения страны, в которой вы никогда не были.

- «Серые зоны» в законодательстве — многие нормативные акты содержат расплывчатые формулировки, оставляющие простор для интерпретации. Например, что именно считать «достаточными мерами» для защиты данных? Это создает ситуацию, когда вы можете думать, что соблюдаете закон, пока регулятор не решит иначе.

- Конфликт требований — иногда требования различных регуляторов вступают в противоречие друг с другом. Например, обязанность хранить данные определенный срок по одному закону может противоречить требованию удалить их по запросу субъекта по другому.

- Динамичность законодательства — требования постоянно меняются, и то, что было соответствием вчера, может стать нарушением завтра. Это требует постоянного мониторинга изменений и адаптации процессов.

Для эффективного соответствия требованиям законодательства критически важно:

- Назначить ответственных лиц — определить, кто в организации отвечает за мониторинг изменений законодательства и внедрение необходимых мер.

- Провести классификацию данных — понять, какие типы информации обрабатывает организация и какие нормативные акты к ним применяются.

- Регулярно проводить аудиты соответствия — как внутренние, так и с привлечением внешних экспертов для независимой оценки.

- Внедрить процессы управления изменениями — обеспечить, чтобы новые системы и процессы еще на этапе проектирования учитывали требования регуляторов.

- Обучать персонал — сотрудники должны понимать правовые аспекты работы с данными и последствия нарушений.

Соответствие нормативным требованиям — это не просто юридическая формальность, а важный элемент общей стратегии управления рисками. Штрафы за нарушения могут достигать значительных сумм (до 4% годового оборота компании по GDPR), не говоря уже о репутационных потерях и возможных судебных исках от пострадавших.

В мире, где данные стали одним из самых ценных активов, их защита — это не просто технический вопрос, а комплексная задача, включающая юридические, организационные и технические аспекты. И чем раньше компания это осознает, тем меньше проблем у нее будет в будущем.

Чек-лист для построения системы защиты данных в компании

Построение эффективной системы защиты данных — это марафон, а не спринт. И как любой марафон, он требует подготовки, стратегии и выносливости. Предлагаю чек-лист, который поможет вам двигаться в правильном направлении и не упустить критически важные моменты.

- Оценка и классификация данных

- Проведена инвентаризация всех информационных активов

- Данные классифицированы по уровню конфиденциальности

- Определены владельцы информационных активов

- Составлена карта потоков данных в организации

- Выявлены наиболее критичные данные и системы

- Оценка рисков и угроз

- Проведен анализ потенциальных угроз для каждого типа данных

- Оценена вероятность и возможный ущерб от различных сценариев атак

- Выявлены существующие уязвимости в системах и процессах

- Определены приоритетные риски для первоочередного устранения

- Разработан план обработки рисков

- Технические меры защиты

- Внедрены системы защиты периметра (файрволы, IPS/IDS)

- Настроено шифрование данных в состоянии покоя и при передаче

- Реализована многофакторная аутентификация для критичных систем

- Внедрены системы мониторинга и анализа событий безопасности

- Настроено резервное копирование с проверкой восстановления

- Регулярно проводится сканирование на уязвимости и тестирование на проникновение

- Организационные меры

- Разработаны и внедрены политики информационной безопасности

- Определены роли и ответственности в области защиты данных

- Внедрен процесс управления инцидентами безопасности

- Регулярно проводится обучение персонала вопросам информационной безопасности

- Разработаны и отработаны планы реагирования на инциденты

- Внедрен процесс управления изменениями с учетом требований безопасности

- Соответствие нормативным требованиям

- Выявлены все применимые к организации нормативные акты в области защиты информации

- Проведена проверка соответствия существующих процессов требованиям регуляторов

- Разработан план устранения несоответствий

- Внедрены процессы регулярного мониторинга изменений законодательства

- Назначены ответственные за соответствие различным нормативным требованиям

- Работа с третьими сторонами

- Проведена оценка безопасности ключевых поставщиков и партнеров

- В договорах с контрагентами предусмотрены положения о защите информации

- Разработаны процедуры контроля соблюдения требований безопасности партнерами

- Обеспечено безопасное взаимодействие с внешними информационными системами

- Управление и контроль

- Внедрены метрики эффективности системы защиты информации

- Проводится регулярный аудит состояния информационной безопасности

- Руководство регулярно получает отчеты о состоянии безопасности

- Ведется управление рисками информационной безопасности на постоянной основе

- Система защиты регулярно обновляется с учетом изменяющихся угроз и требований

Этот чек-лист не является исчерпывающим и должен быть адаптирован под специфику вашей организации. Однако он дает хорошую отправную точку для построения комплексной системы защиты данных, охватывающей все ключевые аспекты — от технических мер до организационных процессов и соответствия нормативным требованиям.

Помните, что безопасность — это не разовое мероприятие, а непрерывный процесс. Регулярно возвращайтесь к этому чек-листу, оценивайте прогресс и корректируйте свои планы с учетом новых угроз, технологий и требований.

Выводы

Мир информационной безопасности похож на вечную гонку вооружений: пока организации внедряют все более сложные средства защиты, злоумышленники разрабатывают все более изощренные методы атак. И в этой гонке нет финишной черты — есть только постоянное движение вперед.

Комплексная защита информации в базах данных и корпоративных коммуникациях — это не просто набор технических средств, а целая экосистема, включающая технологии, процессы, людей и культуру. Ключевыми факторами успеха в этой области являются:

- Многоуровневый подход к защите — ни одно, даже самое продвинутое решение не обеспечит полной безопасности. Только комбинация различных средств и методов создает действительно надежный защитный барьер.

- Баланс между безопасностью и удобством использования — слишком строгие меры защиты могут привести к тому, что сотрудники будут искать обходные пути, создавая новые уязвимости.

- Фокус на наиболее ценных активах — невозможно (и экономически нецелесообразно) защитить все одинаково хорошо. Концентрация ресурсов на защите наиболее критичных данных дает наилучшее соотношение затрат и результата.

- Постоянное совершенствование системы защиты — регулярные аудиты, тестирование, обучение персонала и обновление средств защиты — необходимые условия для поддержания адекватного уровня безопасности.

- Интеграция безопасности в бизнес-процессы — защита данных должна стать неотъемлемой частью операционной деятельности, а не дополнительным слоем, накладываемым сверху.

Помните, что полной безопасности не существует — всегда остается некоторый остаточный риск. Цель построения системы защиты не в том, чтобы сделать атаку невозможной (это недостижимо), а в том, чтобы сделать ее экономически нецелесообразной для большинства потенциальных атакующих и своевременно обнаружить и минимизировать ущерб в случае успешной атаки.

В конечном счете, лучшая защита — это та, о существовании которой вы знаете и которую постоянно совершенствуете, а не та, в которую вы слепо верите.

Hexlet vs Skillbox: что выгоднее по цене «за навык», если считать проекты и ревью?

Что лучше — Hexlet или Skillbox, если считать не цену курса, а результат? Где быстрее прокачать навыки, получить проекты в портфолио и не потерять деньги — разберём в статье.

OTUS vs SkillFactory: автотесты — где больше «пишем код», а где больше «разбираем подходы»

Если вы ищете курс по автоматизации тестирования, который сочетает теорию и практику, вы попали по адресу. В этой статье мы сравниваем два популярных курса: OTUS и SkillFactory, чтобы помочь вам определиться с выбором. Какой из них поможет вам быстрее освоить важнейшие навыки тестирования? Читайте и узнайте все подробности!

OTUS vs ProductStar: куда идти технарю, чтобы стать продактом — честное сравнение подходов

OTUS или ProductStar — что выбрать, если вы хотите перейти в продакт-менеджмент? Разбираем разницу в обучении, практике и результате, чтобы вы не потратили время зря.

Яндекс Практикум vs SF Education: где лучше стартовать в финтехе на стыке данных и финансов

Если вы хотите начать карьеру в финтехе, но не знаете, какой курс выбрать, наша статья поможет вам разобраться. Мы сравнили два популярных образовательных провайдера — Яндекс Практикум и SF Education — и расскажем, какой курс лучше подойдет для освоения аналитики данных или финансов. Читайте, чтобы выбрать подходящий путь для вашего старта в финтехе!