VPN-туннель — что это, как создать и правильно настроить

VPN-туннель — это технология, обеспечивающая безопасное соединение между пользователем и сетью. Она защищает данные с помощью шифрования и скрывает реальный IP-адрес, предотвращая слежку и утечки информации. В этом курсе вы узнаете, как работает VPN-туннель, какие протоколы применяются и как создать защищённый канал связи своими силами.

Мы разберём принципы туннелирования, рассмотрим популярные типы соединений — Site-to-Site, Remote Access и DMVPN — и объясним, чем отличаются PPTP, L2TP, OpenVPN и WireGuard. После изучения материала вы сможете не только выбрать подходящее решение, но и самостоятельно настроить VPN-туннель для дома или бизнеса.

- Принцип работы VPN-туннеля

- Виды VPN-туннелей

- Преимущества DMVPN

- Протоколы туннелирования

- Преимущества использования VPN-туннелей

- Недостатки и ограничения VPN-туннелей

- Применение VPN-туннелей в различных сферах

- Настройка VPN-туннеля: пошаговая инструкция

- Советы по обеспечению безопасности при использовании VPN-туннелей

- Заключение

Принцип работы VPN-туннеля

Знаете, как в шпионских фильмах секретные агенты используют специальные чемоданчики для безопасной связи? VPN-туннель работает примерно так же, только вместо чемоданчика у нас целый набор протоколов и алгоритмов шифрования (и, к сожалению, без встроенного мартини).

Процесс работы VPN-туннеля можно сравнить с отправкой посылки в стиле «матрёшка». Представьте, что у вас есть письмо (ваши данные). Сначала оно упаковывается в конверт с зашифрованным содержимым (это первый уровень защиты), затем этот конверт кладётся в специальный пакет с новым адресом (второй уровень), и всё это отправляется через интернет-почту.

Технически это выглядит так:

- Когда вы отправляете данные, они сначала попадают в «упаковочный цех» вашего устройства, где их шифруют с помощью надежных алгоритмов (например, AES-256 — это как кодовый замок на цифровом сейфе, где ваши данные будут храниться в безопасности).

- Затем зашифрованные данные упаковываются в новый IP-пакет (представьте, что это как номер на почтовой посылке) – теперь вместо вашего реального адреса на нём красуется адрес VPN-сервера.

- Этот «тайный свёрток» путешествует через интернет, причём все промежуточные маршрутизаторы видят только внешнюю упаковку и понятия не имеют, что внутри (как курьер, который доставляет запечатанный конверт).

- На другом конце туннеля происходит обратный процесс: VPN-сервер снимает внешнюю упаковку, расшифровывает содержимое и отправляет его по указанному адресу.

И всё это происходит настолько быстро, что вы даже не успеваете сказать «криптографический протокол» (хотя, признаюсь, я специально тренировался произносить это словосочетание на скорость).

Виды VPN-туннелей

Если вы думаете, что VPN-туннель – это что-то вроде «один размер подходит всем», то спешу вас разочаровать (или обрадовать – зависит от вашего отношения к разнообразию). В мире VPN существует целый зоопарк различных типов туннелей, каждый со своими особенностями и областью применения. Примерно как с кофе – есть эспрессо для любителей концентрированных решений, латте для тех, кто предпочитает что-то помягче, и американо для… ну, вы поняли.

Site-to-Site VPN

Представьте, что у вашей компании есть офисы в Москве и Владивостоке (да, я знаю, звучит как начало анекдота про часовые пояса). Site-to-Site VPN – это как выделенная линия метро между этими офисами, только виртуальная и гораздо дешевле. Все компьютеры в обоих офисах могут общаться друг с другом так, будто они находятся в одной локальной сети, а всё, что происходит между ними, надёжно защищено от посторонних глаз.

Remote Access VPN

А это уже решение для тех, кто работает из дома (или из кафе, или с пляжа – мы не осуждаем). Remote Access VPN похож на личный телепорт, который позволяет вашему устройству магическим образом оказаться внутри корпоративной сети, даже если вы физически находитесь в другом конце света. Это особенно актуально в наше время, когда удалённая работа стала нормой, а не экзотикой для избранных. Причём неважно, сидите ли вы дома в пижаме или в костюме на деловой встрече – ваше подключение будет одинаково защищённым.

P.S. Любопытный факт: некоторые компании используют оба типа VPN одновременно – это как носить и ремень, и подтяжки. Может показаться излишним, но зато точно ничего не упадёт!

DMVPN (Dynamic Multipoint VPN)

А теперь давайте поговорим о настоящей «звезде» корпоративных VPN-решений — DMVPN. Представьте себе, что обычный VPN-туннель — это как телефонный звонок между двумя точками. А DMVPN — это как групповой видеочат, где каждый участник может напрямую общаться с любым другим, причём подключаться и отключаться можно в любой момент. Красота, правда?

DMVPN — это как швейцарский армейский нож в мире корпоративных VPN. Он решает извечную проблему компаний с множеством филиалов: как избежать путаницы с настройкой отдельных туннелей между каждой парой офисов? (Поверьте, с десятком филиалов это уже превращается в административный кошмар, а с сотней — в сюжет для фильма ужасов).

Как это работает?

Представьте себе звезду: в центре находится главный офис (хаб), а филиалы (спицы) подключаются к нему. Но вот в чем фишка — при необходимости филиалы могут создавать прямые туннели между собой, минуя центр. Это как если бы у вас была возможность проложить временную дорогу напрямую между двумя городами, вместо того чтобы всегда ездить через столицу.

Преимущества DMVPN

- Автоматическая настройка туннелей — как система автопилота для вашей сети. Филиалы сами договариваются о создании прямых соединений, когда это нужно.

- Экономия ресурсов — прямые туннели создаются только при необходимости, как такси по вызову. Не нужно платить за простаивающие соединения.

- Масштабируемость — добавить новый филиал так же просто, как пригласить нового участника в групповой чат. Никаких головных болей с перенастройкой всей сети.

- Отказоустойчивость — если один маршрут становится недоступным, DMVPN автоматически найдёт другой путь, как навигатор, объезжающий пробки.

Где это используется?

DMVPN особенно полезен для компаний, у которых:

- Много филиалов (от десятка и больше).

- Потребность в гибкой маршрутизации трафика.

- Необходимость в быстром подключении новых локаций.

- Желание сэкономить на настройке и обслуживании VPN.

Протоколы туннелирования

Протоколы туннелирования – эта увлекательная область, где каждая аббревиатура звучит как код запуска ядерной ракеты, а на самом деле описывает способ упаковки ваших данных в цифровой конверт. Давайте разберем основных игроков на этом поле – от ветеранов индустрии до молодых выскочек.

PPTP (Point-to-Point Tunneling Protocol)

PPTP — это как старый добрый «Москвич» в мире VPN-протоколов. Да, он был хорош в свое время (разработан еще в середине 90-х), и да, он всё ещё может доставить вас из точки А в точку Б. Но безопасность… скажем так, современные хакеры взламывают его быстрее, чем вы произносите его название. Microsoft его создала, Microsoft его поддерживает, но использовать его в 2024 году — это примерно как хранить пароли на стикерах на мониторе.

L2TP (Layer 2 Tunneling Protocol)

L2TP – это уже что-то посерьёзнее, особенно когда работает в паре с IPSec (они как старая супружеская пара – по отдельности могут мало, а вместе горы свернут). Этот протокол обеспечивает более надёжную защиту, хотя и может быть немного медлительным – как защищённый бронетранспортёр по сравнению с городским седаном. Поддерживается практически всеми современными устройствами, что делает его неплохим выбором для корпоративных решений.

OpenVPN

А вот и звезда современного VPN-шоу! OpenVPN – это как швейцарский армейский нож в мире протоколов: открытый исходный код, отличная безопасность, гибкая настройка. Может работать практически на чём угодно – от корпоративных серверов до вашего домашнего роутера (если, конечно, у вас руки растут из правильного места). Единственный минус – настройка иногда требует уровня сложности, сравнимого с сборкой космического корабля.

WireGuard

WireGuard – это как молодой стартапер, ворвавшийся в консервативную индустрию со словами «Смотрите, как надо делать!». И знаете что? Он действительно показывает класс. Код протокола настолько компактный, что может поместиться на одном листе – попробуйте такое провернуть с OpenVPN! Быстрый как ракета, простой как табуретка, безопасный как швейцарский банк. Единственное «но» – он относительно новый, а в мире безопасности новизна не всегда является преимуществом.

P.S. Помните: выбор протокола – это как выбор замка для входной двери. Можно поставить навороченную систему с отпечатками пальцев и сканером сетчатки, а можно обойтись простым замком. Всё зависит от того, что вы храните за этой дверью – семейные фотографии или чертежи нового iPhone.

Преимущества использования VPN-туннелей

В мире, где каждый второй интернет-провайдер считает своим долгом знать о вас больше, чем ваша мама, VPN-туннели становятся не просто полезным инструментом, а практически необходимостью. И вот почему:

- Безопасность данных – ваша информация путешествует в виртуальном бронежилете. Даже если кто-то перехватит ваши данные (привет, любопытные соседи по общественному Wi-Fi!), всё что они увидят – это набор случайных символов, напоминающий результат падения кота на клавиатуру.

- Конфиденциальность – VPN скрывает ваш реальный IP-адрес так же эффективно, как супергеройская маска скрывает личность Бэтмена. Для внешнего мира вы можете быть хоть в Антарктиде (только пингвинам об этом не говорите).

- Обход географических ограничений – VPN работает как цифровой телепорт. Хотите посмотреть сериал, доступный только в другой стране? Или получить доступ к заблокированному сайту? VPN-туннель сделает вид, что вы находитесь именно там, где нужно.

- Защита от слежки – провайдеры больше не смогут собирать данные о ваших онлайн-привычках. Это как надеть плащ-невидимку в цифровом мире.

- Безопасная работа из любой точки – можете спокойно работать с корпоративными данными даже из кафе с подозрительным названием «Бесплатный Wi-Fi». VPN создаст защищенный туннель прямо через это море потенциальных угроз.

Кстати, отдельное спасибо VPN нужно сказать за возможность экономить на онлайн-покупках – цены в разных регионах могут существенно отличаться. Хотя это, конечно, не основная цель использования технологии (подмигиваю).

Недостатки и ограничения VPN-туннелей

Как говорится, нет в мире совершенства, и VPN-туннели – не исключение. Давайте честно поговорим о подводных камнях, которые могут встретиться на пути к цифровой приватности:

- Скорость соединения – увы, но законы физики никто не отменял. Шифрование и дополнительные прыжки через сервера неизбежно замедляют соединение. Это как ехать на работу не напрямую, а через три объезда с блокпостами – безопаснее, но дольше.

- Стоимость – хороший VPN-сервис стоит денег, и порой немалых. Бесплатные решения? Ну, тут как с бесплатным сыром – либо в мышеловке, либо уже с плесенью. Они могут собирать ваши данные (иронично, не правда ли?) или продавать их третьим лицам.

- Сложность настройки – особенно если речь идет о корпоративных решениях. Иногда настройка VPN напоминает сборку шкафа из IKEA – вроде инструкция есть, но половина деталей как будто от другого набора.

- Надежность соединения – VPN может «падать» в самый неподходящий момент. А восстановление соединения иногда требует такого количества телодвижений, что проще было бы станцевать «Лебединое озеро».

- Ложное чувство безопасности – некоторые пользователи думают, что VPN делает их полностью невидимыми в сети. Это примерно как считать, что солнцезащитные очки делают вас невидимым для окружающих.

Применение VPN-туннелей в различных сферах

Позвольте рассказать, где VPN-туннели используются так же часто, как кофе в офисе программистов.

Бизнес-применение

В корпоративном мире VPN стал чем-то вроде цифрового офисного пропуска. Компании используют его для:

- Безопасного подключения удаленных сотрудников (особенно актуально после того, как весь мир внезапно полюбил работу из дома)

- Объединения офисов в разных городах и странах (представьте, что все филиалы связаны невидимыми защищенными нитями)

- Защиты конфиденциальных данных при работе с партнерами (потому что «утечка данных» звучит не так страшно, как «многомиллионный штраф»)

Личное использование

Обычные пользователи тоже нашли массу применений VPN:

- Обход географических ограничений для стриминговых сервисов (только тсс, Netflix это не одобряет)

- Защита при использовании публичных Wi-Fi (потому что «бесплатный Wi-Fi в кафе» звучит как «приглашение для хакеров»)

- Анонимный веб-серфинг (когда не хочется, чтобы весь интернет знал о вашей странной любви к видео с танцующими котами)

Образовательные учреждения

Университеты и школы используют VPN для:

- Предоставления студентам доступа к цифровым библиотекам

- Защиты исследовательских данных

- Организации дистанционного обучения (спасибо пандемии за популяризацию этой идеи)

P.S. Забавный факт: некоторые используют VPN даже для того, чтобы сэкономить на авиабилетах. Хотя я, конечно, такого не советую… или советую? (Кажется, мой внутренний юрист начинает нервничать).

Настройка VPN-туннеля: пошаговая инструкция

Готовы погрузиться в мир настройки VPN-туннеля? Представьте, что это как сборка конструктора LEGO, только вместо разноцветных кубиков у нас протоколы и ключи шифрования.

Выбор протокола и программного обеспечения

Начнем с выбора «оружия». Для корпоративного применения рекомендую:

- OpenVPN (открытый исходный код, высокая безопасность)

- WireGuard (новый, быстрый, но уже доказавший надежность)

Для домашнего использования подойдут:

- Готовые VPN-сервисы (NordVPN, ExpressVPN и подобные)

- Собственный VPN-сервер (для тех, кто любит полный контроль)

Установка и базовая настройка

- На сервере:

- Установите выбранное VPN-ПО

- Настройте файрвол (потому что открытые порты – это как незапертая дверь в банке)

- Создайте сертификаты (если используете OpenVPN)

- На клиенте:

- Установите клиентское ПО

- Импортируйте конфигурационные файлы

- Проверьте базовое подключение

Тонкая настройка

- Настройте шифрование (AES-256 – минимум, если не хотите, чтобы ваш туннель взломали школьники)

- Установите параметры MTU (это как настройка ширины трубы – слишком узкая или широкая одинаково плохи)

- Настройте DNS (чтобы ваши запросы не утекали налево)

Важно: не забудьте сделать бэкап конфигурации. Поверьте моему опыту – восстанавливать настройки по памяти то еще удовольствие, примерно как собирать паззл в темноте.

P.S. Если все это звучит слишком сложно, возможно, стоит начать с готового VPN-сервиса. Там всё обычно сводится к «установил-нажал-работает». Хотя, конечно, это как пользоваться автоматической коробкой передач – удобно, но не так интересно.

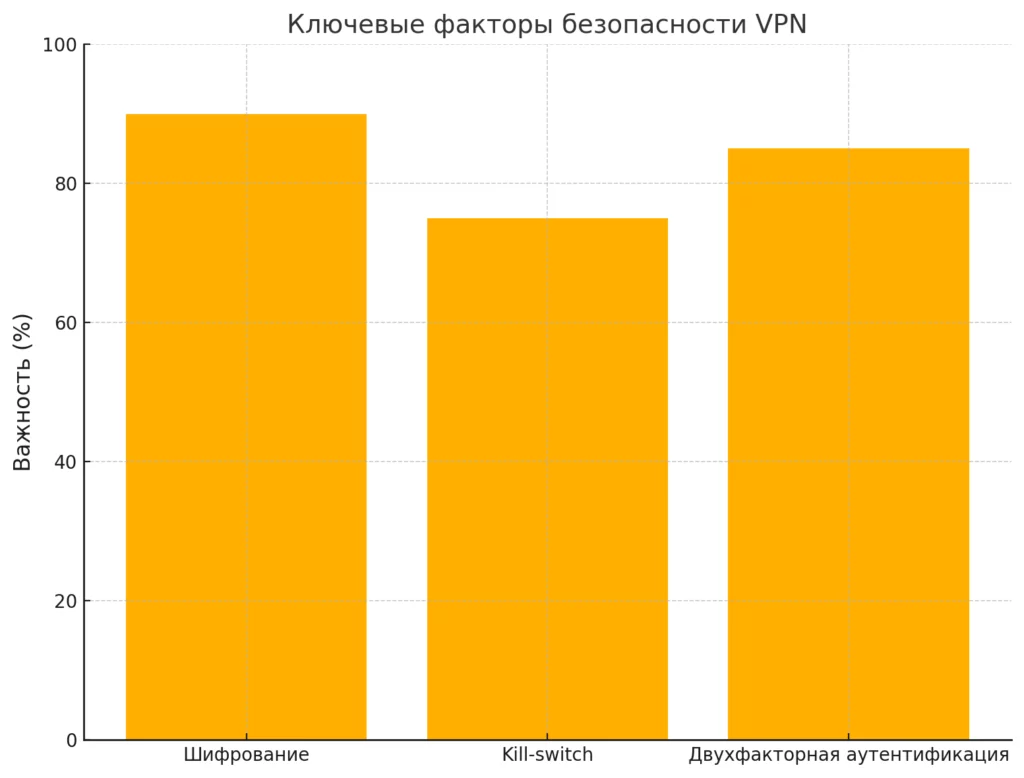

Советы по обеспечению безопасности при использовании VPN-туннелей

Безопасность VPN-туннеля – это как система охраны в банке: хороша настолько, насколько хорошо настроена. Вот ключевые моменты, на которые стоит обратить внимание:

- Выбор провайдера

- Изучите репутацию (не доверяйте VPN-сервису только потому, что у него красивый логотип)

- Проверьте политику логирования (если провайдер хранит логи – это красный флаг размером с футбольное поле)

- Убедитесь в прозрачности бизнес-модели (бесплатный VPN зарабатывает на чём-то другом, и обычно это ваши данные)

- Техническая защита

- Используйте современные протоколы шифрования

- Включите функцию kill-switch (чтобы при обрыве VPN-соединения ваш трафик не утек в открытую сеть)

- Регулярно обновляйте ПО (патчи безопасности — это как прививки для вашего VPN)

- Настройки и конфигурация

- Используйте уникальные, сложные пароли

- Настройте двухфакторную аутентификацию

- Проверяйте DNS на утечки (потому что даже маленькая утечка может потопить большой корабль)

P.S. И помните: даже самый защищенный VPN не спасет от собственной невнимательности. Не открывайте подозрительные файлы только потому, что вы «под VPN» – это как надеть бронежилет и прыгать под пули.

Диаграмма, иллюстрирующая ключевые факторы безопасности VPN: шифрование, функция kill-switch и двухфакторная аутентификация

Заключение

За последние годы VPN-туннели превратились из экзотической технологии в необходимый инструмент цифровой безопасности. Давайте подведем итоги:

- VPN-туннель — это защищённое соединение между устройствами. Оно создаёт шифрованный канал, скрывающий данные от третьих лиц.

- Основная цель технологии — безопасность и конфиденциальность. VPN предотвращает утечки и делает ваш интернет-трафик анонимным.

- Существует несколько типов VPN-туннелей. Site-to-Site подходит для объединения офисов, Remote Access — для удалённой работы, а DMVPN — для масштабных сетей.

- Выбор протокола влияет на скорость и надёжность. Современные решения, такие как OpenVPN и WireGuard, обеспечивают высокий уровень защиты и стабильность соединения.

- Настройка VPN-туннеля требует внимательности. Важно выбрать правильное ПО, задать параметры шифрования и проверить отсутствие утечек DNS.

- VPN-туннель полезен не только бизнесу, но и частным пользователям. Он помогает безопасно работать в публичных сетях и обходить геоограничения.

- Технология не делает вас полностью невидимым. Для максимальной защиты необходима регулярная проверка конфигурации и обновление программного обеспечения.

Если вы только начинаете осваивать сетевые технологии, рекомендуем обратить внимание на курсы по системному администрированию. В этом курсе разбираются принципы построения и настройки VPN-туннелей, включая теоретическую часть и практику по созданию безопасных сетевых соединений.

Zoom усиливает ИИ-функции: новые возможности и агенты для AI Companion анонсированы на Enterprise Connect 2025

Zoom анонсировал AI-агентов и расширенные AI-возможности для AI Companion на Enterprise Connect 2025 – автоматизация и аналитика для бизнеса нового уровня!

Пиши проще — проживёшь дольше: принцип KISS без занудства

«Kiss принцип программирования» — не просто лозунг, а жизненно важная привычка. Хотите избавиться от хаоса в коде? Расскажем, как простота может стать вашим лучшим инструментом.

Что такое CI/CD и как это меняет разработку?

Что значит CI/CD в современном мире DevOps? Рассмотрим ключевые принципы и практики, которые делают разработку быстрее, а релизы надежнее.

Как посмотреть логи Docker: полный разбор команд, инструментов и практических сценариев

Разбираемся, как посмотреть логи в докере и что делать, если docker logs не показывает новые записи. Почему возникает задержка вывода, откуда берутся нечитаемые символы и как быстрее находить причины ошибок?