Что такое логин: простыми словами, примеры и безопасность

В современном цифровом мире мы ежедневно сталкиваемся с необходимостью входа в различные онлайн-сервисы — от социальных сетей до банковских приложений. И здесь на первый план выходит понятие, знакомое каждому пользователю интернета, но не всегда до конца понятное — логин.

Логин представляет собой уникальный идентификатор, который служит своеобразным «именем» для доступа к вашей учетной записи. Однако за этой простотой скрывается целый комплекс вопросов безопасности и технических нюансов. В этой статье мы разберем, что такое логин с технической точки зрения, где он используется, как правильно его создать и — что не менее важно — как защитить свои данные для входа от киберугроз. Рассмотрим также современные тенденции в области аутентификации и инструменты, которые помогают обеспечить безопасность ваших учетных записей.

- Что такое логин

- Где используется

- Как создается

- Требования к логину

- Как придумать надежный логин

- Связь логина и пароля

- Что делать, если забыли логин

- Риски и безопасность

- Советы по защите

- Менеджеры паролей и новые методы защиты

- Заключение

- Рекомендуем посмотреть курсы по кибербезопасности

Что такое логин

Логин — это уникальное имя пользователя, которое служит для идентификации в информационных системах и приложениях. Простыми словами, это ваше «цифровое имя», по которому система понимает, кто именно пытается получить доступ к учетной записи.

Скриншот типичной формы входа с полями «Логин или e-mail» и «Пароль».

С технической точки зрения он представляет собой частный случай идентификатора — уникального кода, присваиваемого объекту в определенной системе. В отличие от автоматически генерируемых идентификаторов вроде RA87756 или K_700005648764, он обычно создается самим пользователем и имеет более понятный, запоминающийся вид.

Важно понимать разницу между тремя ключевыми понятиями. Логин — это имя для входа, пароль — секретный ключ доступа, а учетная запись — комплексная структура данных, включающая профиль пользователя, его настройки и историю активности. Можно сказать, что login играет роль своеобразного адреса в цифровом пространстве.

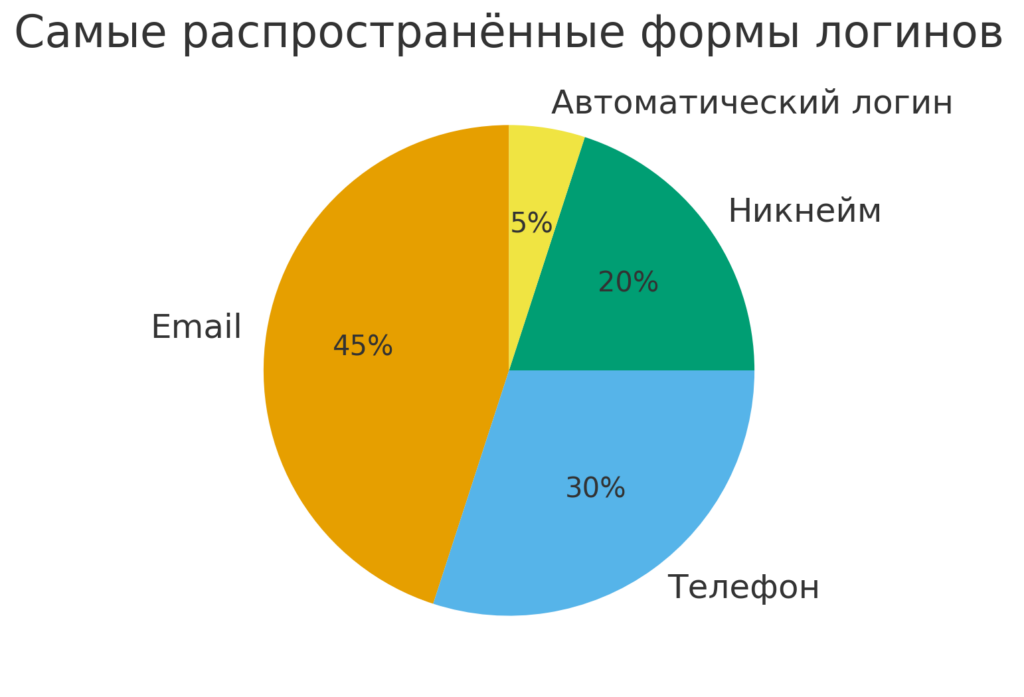

Могут принимать различные формы:

- Произвольные имена: user2024, Batman, Fox_Runner

- Адреса электронной почты: example@mail.ru

- Номера телефонов: +7912345678

- Автоматически сгенерированные коды в корпоративных системах.

На диаграмме показано, какие типы логинов встречаются чаще всего. Большинство пользователей выбирают адрес электронной почты или номер телефона, реже — никнейм или автоматически сгенерированный идентификатор.

Возникает закономерный вопрос: почему нельзя обойтись без логинов? Ответ кроется в самой природе цифровых систем — им необходим способ различать миллионы пользователей и предоставлять каждому персональный доступ к его данным и настройкам.

Где используется

Логины стали неотъемлемой частью цифровой экосистемы и используются практически везде, где требуется идентификация пользователя. Наш опыт показывает, что среднестатистический пользователь имеет учетные записи в десятках различных сервисов.

Социальные сети представляют собой наиболее очевидную область применения. ВКонтакте, Одноклассники, Телеграм — все эти платформы требуют уникальной идентификации для создания персонального профиля и взаимодействия с другими пользователями.

Государственные сервисы также активно используют систему логинов. Портал Госуслуги, налоговые кабинеты, региональные порталы — везде необходима надежная аутентификация для доступа к персональным данным граждан и государственным услугам.

Банковская сфера демонстрирует особенно строгие требования к ним. Сбербанк Онлайн, ВТБ, Альфа-Банк — финансовые учреждения часто выдают логины автоматически в отделениях, обеспечивая дополнительный уровень контроля над доступом к денежным средствам клиентов.

Корпоративные системы, облачные сервисы, интернет-магазины, образовательные платформы — список можно продолжать бесконечно. Даже простая регистрация электронной почты на Яндекс или Gmail требует создания уникального логина, который станет основой для дальнейшего использования множества связанных сервисов.

Как создается

Процесс создания логина может происходить двумя основными способами, каждый из которых имеет свои особенности и области применения.

Ручное создание

В большинстве потребительских сервисов пользователь самостоятельно придумывает логин при регистрации. Этот подход предоставляет свободу выбора и позволяет создать запоминающееся имя, отражающее личность или предпочтения пользователя. Социальные сети, игровые платформы, форумы — все эти ресурсы обычно предлагают пользователю самому выбрать желаемый login.

Преимущества ручного создания очевидны: легкость запоминания, возможность выразить индивидуальность, психологический комфорт от использования «своего» имени. Однако здесь кроется и основная проблема — желаемое имя может быть уже занято другим пользователем, что заставляет искать альтернативы или добавлять цифры к основному варианту.

Автоматическая выдача

Корпоративные и государственные системы часто используют автоматическую генерацию логинов. Банки выдают login в отделениях, компании создают учетные записи сотрудников по определенным шаблонам, государственные порталы могут использовать номера документов в качестве идентификаторов.

Такой подход обеспечивает guaranteed уникальность и соответствие корпоративным стандартам безопасности. С другой стороны, автоматически сгенерированные логины труднее запомнить и часто требуют дополнительных мер для их сохранения. Как показывает практика, многие пользователи записывают подобные логины, что создает дополнительные риски безопасности.

Требования к логину

Каждая система устанавливает собственные правила для создания login, однако существуют общепринятые стандарты, которые важно понимать для успешной регистрации и обеспечения безопасности.

Длина обычно ограничивается рамками от 3 до 32 символов, причем наиболее распространенным диапазоном является 6-16 символов. Эти ограничения обусловлены как техническими соображениями (размер базы данных), так и практическими — слишком короткие login легко подобрать, а чрезмерно длинные неудобны в использовании.

Допустимые символы традиционно включают латинские буквы (как заглавные, так и строчные), цифры и некоторые специальные знаки — чаще всего подчеркивание (_) и дефис (-). Большинство систем исключает пробелы, поскольку они могут вызвать технические проблемы при обработке данных.

| Требование | Пояснение | Пример |

|---|---|---|

| Уникальность | login не должен совпадать с существующими | user123 ✓, admin ✗ |

| Длина | Обычно 3-32 символа | Alex2024 ✓, Al ✗ |

| Символы | Латиница, цифры, _, — | User_Name ✓, Пользователь ✗ |

| Регистр | Может различаться или нет | User ≠ user (зависит от системы) |

Регистрозависимость — важный аспект, который часто упускают из виду. В некоторых системах «Username» и «username» считаются разными логинами, в других — одинаковыми. Опыт показывает, что это различие становится источником значительного числа проблем при входе в систему.

Возникает вопрос: почему существуют такие ограничения? Ответ кроется в балансе между удобством использования, технической реализацией и безопасностью — каждое требование направлено на решение конкретных задач цифровой инфраструктуры.

Как придумать надежный логин

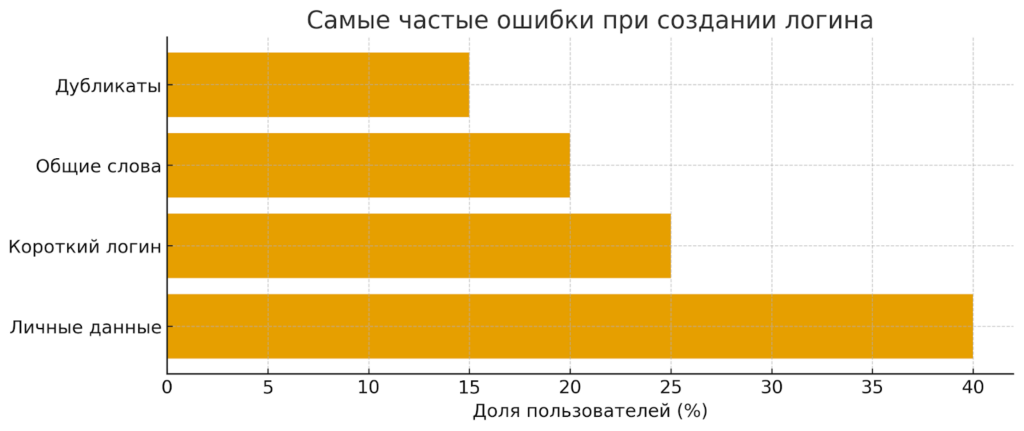

Создание надежного login требует баланса между запоминаемостью и безопасностью. Согласно нашим наблюдениям, многие пользователи допускают критические ошибки, которые делают их учетные записи уязвимыми для атак.

Первое правило — избегайте очевидных и предсказуемых вариантов. Логины типа «admin», «user», «guest» или «password» становятся первыми целями злоумышленников при попытках взлома. Аналогично опасно использовать имена и фамилии, особенно в сочетании с годом рождения — такие комбинации легко найти в социальных сетях.

Личная информация также должна оставаться за пределами login. Дата рождения, номер телефона, адрес проживания — все эти данные могут оказаться в открытом доступе и использоваться киберпреступниками.

Эффективным подходом является создание комбинаций из несвязанных элементов. Например, сочетание любимого города, памятной даты и символа: «Paris_2019_X». Такой login достаточно сложен для подбора, но при этом имеет логическую структуру для запоминания.

Диаграмма показывает самые распространённые ошибки при выборе логина. Чаще всего пользователи используют личные данные, короткие или слишком простые имена, что делает аккаунт уязвимым.

Примеры плохих логинов: admin, user123, ivan1990, password, qwerty

Примеры хороших логинов: MountainBike_47, CodeMaster_2024, Phoenix_Rising

Важно помнить, что надежный логин — это только половина защиты. Он должен сочетаться с не менее надежным паролем и, по возможности, дополнительными методами аутентификации. Можно сказать, что в современном мире цифровой безопасности login играет роль первой линии обороны вашей цифровой личности.

Связь логина и пароля

Логин и пароль образуют неразрывную связку, которая обеспечивает двухэтапный процесс доступа к учетной записи. Если login отвечает на вопрос «кто?», то пароль подтверждает «действительно ли это вы?». Эта система называется аутентификацией и лежит в основе цифровой безопасности.

На практике это работает следующим образом: сначала пользователь вводит свой login, сообщая системе о намерении получить доступ к конкретной учетной записи. Затем система запрашивает пароль — секретную информацию, которая должна быть известна только владельцу аккаунта. Только при совпадении обеих частей система предоставляет доступ к личному кабинету.

Возьмем пример интернет-банкинга. Когда мы заходим в Сбербанк Онлайн, то сначала вводим логин (часто это номер карты или специальный идентификатор), а затем пароль. Банковские системы особенно требовательны к этой процедуре, поскольку ошибка может привести к финансовым потерям.

Важно понимать, что безопасность всей конструкции зависит от самого слабого звена. Даже самый сложный пароль не защитит аккаунт, если логин легко угадать, и наоборот — уникальный login бесполезен при простом пароле вроде «123456».

Современные тенденции в области безопасности указывают на необходимость дополнения этой классической пары другими методами аутентификации, но базовая связка «логин + пароль» остается фундаментом цифровой идентификации.

Что делать, если забыли логин

Забытый login — распространенная проблема, с которой сталкивается практически каждый активный пользователь интернета. К счастью, большинство современных сервисов предусматривают несколько способов восстановления доступа к учетной записи.

Первый и наиболее распространенный способ — восстановление через электронную почту или номер телефона, указанные при регистрации. На главной странице практически любого сайта можно найти ссылку «Забыли логин?» или «Восстановить доступ». После перехода по этой ссылке система запросит контактные данные и отправит напоминание с login или инструкции по восстановлению.

Альтернативным решением становится авторизация через социальные сети. Многие сервисы позволяют входить через аккаунты ВКонтакте, Google или Facebook, что избавляет от необходимости запоминать отдельные логины для каждого ресурса. Этот подход не только упрощает процесс входа, но и снижает риск потери доступа.

Наш опыт показывает, что наиболее эффективным решением проблемы забытых login является использование менеджеров паролей. Эти программы не только надежно хранят все ваши учетные данные в зашифрованном виде, но и автоматически заполняют поля при входе на знакомые сайты.

Важно помнить правило: если вы восстановили доступ к аккаунту, обязательно обновите контактную информацию и убедитесь, что у вас есть несколько способов восстановления. Это поможет избежать подобных проблем в будущем и обеспечит дополнительную защиту от несанкционированного доступа.

Риски и безопасность

Основные угрозы

Логины и пароли стали основной мишенью киберпреступников, поскольку их компрометация открывает доступ ко всем связанным с аккаунтом данным и сервисам. Согласно нашим наблюдениям, кража учетных данных остается наиболее распространенным типом киберпреступлений.

Фишинг представляет особую опасность — злоумышленники создают поддельные страницы, имитирующие известные сервисы, чтобы обманом заставить пользователей ввести свои логины и пароли. Такие атаки становятся все более изощренными, используя социальную инженерию и детальное копирование оригинальных интерфейсов.

Утечки данных с серверов компаний — еще один серьезный риск. Даже если вы создали надежный login и пароль, они могут оказаться скомпрометированными из-за взлома базы данных сервиса.

Атаки методом подбора также остаются актуальными, особенно против логинов, содержащих словарные слова или личную информацию. Современные программы способны проверять тысячи комбинаций в секунду, что делает простые login крайне уязвимыми.

Советы по защите

Основное правило цифровой гигиены — никогда не передавайте учетные данные третьим лицам, даже если они представляются сотрудниками техподдержки. Легитимные сервисы никогда не запрашивают пароли через электронную почту или телефонные звонки.

Использование уникальных login и паролей для каждого сервиса критически важно. Если злоумышленники получат доступ к одной учетной записи, это не должно компрометировать остальные ваши аккаунты.

Регулярная смена паролей, особенно после сообщений об утечках данных, помогает минимизировать риски. Рекомендуется обновлять учетные данные не реже одного раза в полгода.

Менеджеры паролей и новые методы защиты

Менеджеры паролей представляют собой наиболее эффективное решение для управления множественными учетными записями в современном цифровом мире. Эти инструменты не только обеспечивают безопасное хранение login и паролей, но и помогают генерировать уникальные надежные комбинации для каждого сервиса.

Браузерные менеджеры, встроенные в Google Chrome, Mozilla Firefox и Microsoft Edge, предлагают базовый уровень защиты и удобства. Локальные приложения, такие как KeePass, хранят данные непосредственно на устройстве пользователя, обеспечивая полный контроль над информацией. Облачные решения синхронизируют данные между устройствами, предоставляя доступ к login с любой точки мира.

Корпоративные системы управления доступом, подобные Solar inRights и Solar SafeInspect, решают задачи более высокого уровня. Они автоматически подставляют учетные данные для привилегированных пользователей, скрывая реальные логины даже от администраторов системы. Такой подход значительно повышает безопасность критически важных ресурсов.

Двухфакторная аутентификация (MFA) добавляет дополнительный уровень защиты, требуя подтверждения входа через SMS, приложение-аутентификатор или биометрические данные. Даже при компрометации login и пароля злоумышленник не сможет получить полный доступ к аккаунту.

Перспективным направлением становится непрерывная аутентификация, использующая машинное обучение для анализа поведенческих паттернов пользователя. Система отслеживает манеру набора текста, движения мыши, даже физиологические характеристики, создавая уникальный поведенческий профиль. При обнаружении аномалий доступ может быть автоматически заблокирован, даже если логин и пароль введены корректно.

Заключение

Логин — это больше чем просто имя для входа в систему. В современном цифровом мире он становится ключом к нашей виртуальной личности, защищая персональные данные, финансовую информацию и конфиденциальные материалы. Понимание принципов создания и защиты логинов критически важно для каждого пользователя интернета. Подведем итоги:

- Логин — уникальный идентификатор пользователя. Он нужен для распознавания вашей личности в цифровых системах.

- Существуют разные формы логинов. Это может быть e-mail, телефон или придуманное имя.

- Безопасный логин помогает защитить аккаунт. Чем он уникальнее, тем сложнее взлом.

- Восстановление и защита логина — важная часть кибергигиены. Используйте менеджеры паролей и MFA.

- Новые технологии аутентификации повышают безопасность. Биометрия и поведенческие модели становятся стандартом.

Если вы только начинаете осваивать основы цифровой безопасности, рекомендуем обратить внимание на курсы по кибербезопасности. В них есть теоретическая и практическая части — вы научитесь защищать свои данные и понимать, как работают логины, пароли и аутентификация.

Рекомендуем посмотреть курсы по кибербезопасности

| Курс | Школа | Цена | Рассрочка | Длительность | Дата начала | Ссылка на курс |

|---|---|---|---|---|---|---|

|

Специалист по кибербезопасности

|

Eduson Academy

114 отзывов

|

Цена

145 900 ₽

|

От

12 158 ₽/мес

0% на 24 месяца

19 047 ₽/мес

|

Длительность

6 месяцев

|

Старт

26 марта

Вт, Чт, 19:00-22:00 по МСК

|

Подробнее |

|

Кибербезопасность

|

Нетология

46 отзывов

|

Цена

245 000 ₽

|

От

300 ₽/мес

|

Длительность

22 месяца

|

Старт

1 апреля

|

Подробнее |

|

Профессия Специалист по кибербезопасности

|

Skillbox

232 отзыва

|

Цена

178 274 ₽

356 547 ₽

Ещё -20% по промокоду

|

От

5 751 ₽/мес

Без переплат на 31 месяц с отсрочкой платежа 6 месяцев.

|

Длительность

12 месяцев

|

Старт

23 марта

|

Подробнее |

|

Кибербезопасность

|

ЕШКО

19 отзывов

|

Цена

4 352 ₽

5 800 ₽

|

От

1 088 ₽/мес

1 450 ₽/мес

|

Длительность

4 месяца

|

Старт

21 марта

|

Подробнее |

OTUS vs ProductStar: куда идти технарю, чтобы стать продактом — честное сравнение подходов

OTUS или ProductStar — что выбрать, если вы хотите перейти в продакт-менеджмент? Разбираем разницу в обучении, практике и результате, чтобы вы не потратили время зря.

Яндекс Практикум vs SF Education: где лучше стартовать в финтехе на стыке данных и финансов

Если вы хотите начать карьеру в финтехе, но не знаете, какой курс выбрать, наша статья поможет вам разобраться. Мы сравнили два популярных образовательных провайдера — Яндекс Практикум и SF Education — и расскажем, какой курс лучше подойдет для освоения аналитики данных или финансов. Читайте, чтобы выбрать подходящий путь для вашего старта в финтехе!

Каждый третий россиянин уверен: он справился бы с работой своего начальника лучше

Исследование Работа.ру выявило интригующий разрыв: треть россиян уверена в своих управленческих способностях, но большинство не готово брать на себя реальную ответственность. Рассказываем, что за этим стоит и что делать тем, кто действительно хочет вырасти до руководителя.

OTUS vs GeekBrains для backend: где строже к качеству кода и полезнее ревью

OTUS или GeekBrains — где обучение backend-разработке даёт более строгий подход к качеству кода? Разбираем, как устроено code review, какие инженерные практики используют школы и как проверить уровень ревью до оплаты курса.