OSINT — как защитить данные от разведки по открытым источникам?

В мире, где информация правит всем, OSINT (Open Source Intelligence) становится незаменимым инструментом как для бизнеса, так и для тех, кто хочет на этот бизнес напасть. Представьте, что можно узнать о компании или человеке практически всё, не взламывая ни одного сервера и не нарушая закон. Звучит как суперспособность? На самом деле, это всего лишь умение правильно собирать и анализировать данные из открытых источников. И поверьте, эта информация может стать как щитом, так и мечом в руках умелого специалиста.

- Что такое OSINT и зачем он нужен

- Кто и зачем использует OSINT

- Специалисты по кибербезопасности

- Журналисты и расследователи

- Бизнес и службы безопасности

- Злоумышленники

- Какие данные можно найти с помощью OSINT

- Как работает OSINT — этапы разведки по открытым источникам

- Сбор данных

- Анализ и корреляция

- Выводы и рекомендации

- Какие инструменты используют в OSINT

- Польза OSINT для бизнеса

- Поиск утечек данных

- Контроль репутации

- Проверка подрядчиков

- Конкурентная разведка

- Опасности OSINT — как его используют злоумышленники

- Как защитить себя и бизнес от нежелательного OSINT-анализа

- Аудит публичных данных о компании

- Политика безопасности для сотрудников

- Настройка приватности соцсетей

- Мониторинг утечек и репутации

- OSINT и DLP — двойная защита данных

- Выводы

Что такое OSINT и зачем он нужен

OSINT, или Open-source intelligence (разведка по открытым источникам) — это методология сбора и анализа информации из публично доступных источников. И нет, это не хакерство. Это абсолютно легальный способ получить ценнейшие данные, не нарушая ни одного закона и не взламывая ничьи системы.

Представьте, что вы детектив, который исследует цифровой след человека или компании. Только вместо того, чтобы подкупать информаторов или устанавливать жучки (что, кстати, весьма незаконно), вы просто очень внимательно изучаете то, что лежит на поверхности — в соцсетях, на форумах, в публичных реестрах и так далее.

Простые примеры? Пожалуйста:

- Нашли вакансию company, где требуется специалист по специфической технологии? Теперь вы знаете, какое ПО они используют внутри.

- Видите фото офиса в Instagram сотрудника с бейджем на шее? Теперь у вас есть представление о системе пропусков.

- Заметили, что технический директор компании-конкурента активно интересуется определённой технологией на LinkedIn? Похоже, они что-то затевают в этом направлении.

В чём ключевые особенности OSINT:

- Всё строго в рамках закона (никакого взлома и шпионажа)

- Использует только публично доступные данные

- Требует больше аналитических навыков, чем технических

- Результаты зависят от глубины анализа и связывания разрозненных данных

В общем, OSINT — это не какая-то тёмная магия для хакеров. Это просто очень внимательное изучение того, что люди и company сами о себе рассказывают — явно или неявно — в публичном пространстве.

Кто и зачем использует OSINT

В мире разведки по открытым источникам встречаются персонажи с разными мотивами — от благородных защитников до откровенных злодеев. Давайте посмотрим, кто и зачем копается в цифровом мусоре интернета (который, как оказывается, совсем не мусор).

Специалисты по кибербезопасности

Для этих ребят OSINT — как утренняя чашка кофе: обязательный ритуал перед началом рабочего дня. Они мониторят дарквеб на предмет утечек корпоративных учетных данных, проверяют, не светится ли где-нибудь исходный код company, и готовятся к пентестам (тестам на проникновение), собирая информацию о целевой системе. И чем больше они знают об инфраструктуре, тем точнее могут имитировать реальную атаку — как хороший портной, который снимает мерки перед тем, как шить костюм.

Журналисты и расследователи

Современные журналисты-расследователи выглядят совсем не так, как в старых фильмах — теперь им не нужно караулить информатора в подземной парковке. Достаточно уметь правильно искать. OSINT позволяет им восстанавливать события, идентифицировать ключевых фигурантов и находить доказательства для своих материалов. Помните нашумевшие расследования о коррупционных схемах высокопоставленных чиновников? Многие из них начинались именно с анализа открытых данных, таких как реестры недвижимости и декларации о доходах.

Бизнес и службы безопасности

Для корпоративных безопасников OSINT — это глаза и уши company во внешнем мире. С его помощью проверяют потенциальных сотрудников (нет ли в соцсетях фотографий, где кандидат на позицию финансового директора нежно обнимается с главой компании-конкурента?), изучают контрагентов (не засветился ли поставщик в уголовных делах?) и проводят конкурентную разведку, анализируя публичную активность конкурентов.

Злоумышленники

А вот этим ребятам точно не стоит давать в руки увеличительное стекло, но, увы, они его уже держат. Киберпреступники, мошенники и социальные инженеры используют OSINT для подготовки целевых атак. Они собирают информацию о потенциальных жертвах: изучают корпоративную структуру company, выявляют уязвимые точки в инфраструктуре, собирают личные данные сотрудников для последующего фишинга. Если ваш коллега получил подозрительно персонализированное письмо «от банка», скорее всего, это работа злоумышленника, который очень старательно изучил его цифровой след.

| Кто использует | Основные цели | Типичный результат |

|---|---|---|

| Специалисты по кибербезопасности | Мониторинг утечек, подготовка к пентестам, оценка защищенности | Отчеты об уязвимостях, рекомендации по усилению защиты |

| Журналисты и расследователи | Поиск связей, проверка фактов, раскрытие коррупции | Расследования, публикации, доказательная база |

| Бизнес и службы безопасности | Проверка контрагентов, конкурентная разведка | Аналитические отчеты, профили рисков |

| Злоумышленники | Подготовка атак, фишинг, социальная инженерия | Целевые атаки, мошеннические схемы |

Как видите, инструмент один, а результаты разные — всё зависит от того, в чьих руках он оказался. Как говорится, молотком можно и гвозди забивать, и по пальцам попасть. Кажется. По крайней мере, таково моё личное оценочное суждение.

Какие данные можно найти с помощью OSINT

О, это настоящая сокровищница информации! Если вы думаете, что в открытом доступе можно найти только то, что люди и company сознательно выкладывают о себе, то позвольте мне развеять этот наивный миф. Интернет помнит всё — даже то, что вы сами давно забыли.

- Данные о доменах, серверах и сетевой инфраструктуре — через публичные DNS-записи, сервисы вроде Shodan и открытые порты можно составить подробную карту IT-инфраструктуры компании. Причём организации часто и не подозревают, что их тестовый сервер с дефолтным паролем уже давно светится в интернете, как новогодняя ёлка на городской площади.

- Личные и контактные данные сотрудников — через LinkedIn, корпоративные сайты, профессиональные форумы и конференции можно не только выяснить, кто где работает, но и составить детальную организационную структуру. Я однажды для эксперимента собрал полный список сотрудников одной компании просто через анализ их корпоративных email-адресов в GitHub и комментариях к баг-репортам — без единого запроса в саму company.

- Данные из соцсетей и мессенджеров — фотографии офисов с видимыми мониторами, геометки, упоминания проектов, жалобы на начальство — люди удивительно беспечны в своих публикациях. Особенно когда фотографируют свои награды и дипломы на фоне рабочего стола с открытым конфиденциальным документом.

- Публичные реестры, судебные дела, тендеры — официальные документы часто содержат информацию, которую компании предпочли бы не афишировать. Судебные иски, выигранные тендеры с детальными техническими требованиями, патентные заявки — всё это золотая жила для OSINT-специалиста.

- Метаданные файлов и изображений — многие и не догадываются, что загруженная на сайт презентация хранит имя автора, время создания, историю правок, а фотография может содержать точные координаты места съёмки. Выложили коммерческое предложение с метаданными? Теперь все знают, кто его готовил и когда именно вы начали работать над этим проектом.

- Старые утечки данных — за последние годы произошло столько крупных утечек, что шансы найти там что-то интересное просто зашкаливают. Особенно если сотрудники компании использовали корпоративные email-адреса для регистрации на сторонних сервисах (спойлер: использовали, и не раз).

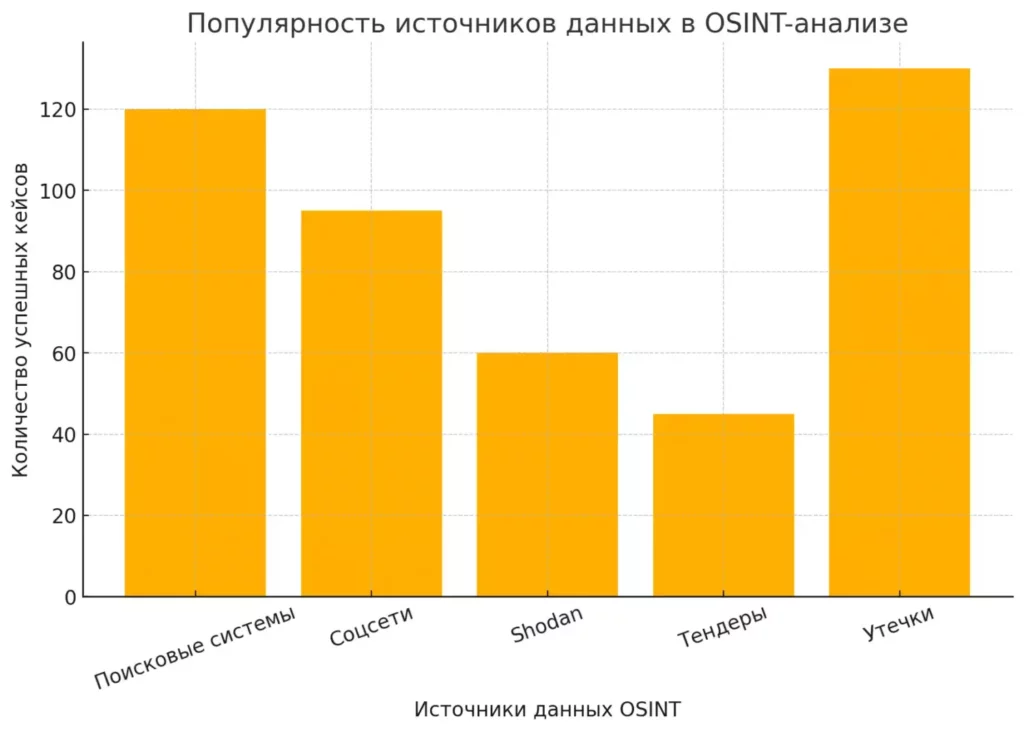

Столбчатая диаграмма, показывающая популярность различных источников данных в OSINT-анализе

Самое интересное, что многие из этих данных лежат буквально на поверхности, просто никто не удосужился их собрать воедино и проанализировать. А когда такой анализ проводится, результаты часто шокируют даже самих владельцев информации — как будто кто-то собрал пазл, детали которого вы разбросали по всему интернету.

Как работает OSINT — этапы разведки по открытым источникам

OSINT — это не случайное гугление по ключевым словам (хотя и оно тоже входит в арсенал). Это целая методология, состоящая из последовательных этапов, почти как научное исследование, только объект изучения — цифровой след company или человека. Давайте разберем, как это работает на практике — от первого любопытного запроса до финального «ого, они и это о себе рассказали».

Сбор данных

Первый этап — это масштабный сбор информации, который больше напоминает рыбалку сетью, а не удочкой. Мы забрасываем широкий невод и смотрим, что в него попадётся. И поверьте, улов обычно впечатляет даже бывалых «рыбаков».

| Источник | Что можно найти | Примечания |

|---|---|---|

| Поисковые системы | Упоминания в СМИ, документы, презентации | Google Dorks — отдельное искусство поисковых запросов, позволяющее находить то, что компании случайно оставили в открытом доступе |

| Социальные сети | Личная информация, контакты, организационная структура, внутренние проекты | LinkedIn — просто кладезь корпоративной информации; Instagram часто показывает офисы изнутри |

| Специализированные базы | Домены, IP-адреса, сетевая инфраструктура | Shodan, Censys, SecurityTrails — настоящий рай для исследователя инфраструктуры |

| Государственные реестры | Юридическая информация, судебные дела, тендеры, патенты | Часто содержат подробности, которые компании не афишируют |

| Архивы интернета | Старые версии сайтов, удалённый контент | Wayback Machine хранит версии сайтов, которые компании давно «похоронили» |

| Форумы и профессиональные сообщества | Технические детали, используемые технологии, проблемы | Разработчики любят жаловаться на работу в публичных пространствах |

Анализ и корреляция

Здесь начинается настоящая магия (точнее, аналитика высокого уровня, но выглядит почти как магия). На этом этапе разрозненные кусочки информации превращаются в целостную картину. Это как собирать пазл, где вы не знаете, как должно выглядеть финальное изображение, и не уверены, что у вас есть все детали.

Представьте: вы нашли на GitHub код, который случайно выложил сотрудник компании. В коде есть упоминание внутренней системы. Затем в LinkedIn профиле другого сотрудника вы видите, что он работает с этой системой. В тендерной документации упоминаются требования к подрядчику для интеграции с этой же системой. А в утекших данных вы находите учетные записи для тестового сервера этой системы. Voilà — и вот у вас уже есть полное представление о критически важном компоненте инфраструктуры компании.

Ключевой инструмент на этом этапе — визуализация связей. То, что в текстовом виде выглядит как разрозненные факты, на графе связей превращается в очевидную структуру с узлами и зависимостями.

Выводы и рекомендации

Финальный этап — это превращение собранной и проанализированной информации в действенные выводы. Если вы проводите OSINT для своей компании, то результатом будет отчёт об обнаруженных уязвимостях и рекомендации по их устранению. Для конкурентной разведки — аналитическая записка о планах конкурента. Для журналистского расследования — доказательная база для будущей публикации.

Качество выводов напрямую зависит от предыдущих этапов. Недостоверная информация или ошибки в анализе могут привести к ложным заключениям — как в хорошем детективе, где одна неверная улика меняет всё представление о преступлении.

Важно отметить, что профессиональный OSINT-анализ всегда указывает на источники информации и степень их надёжности. «Нашли на подозрительном форуме» и «обнаружили в официальной отчётности» — это две очень разные степени достоверности, и эту разницу необходимо учитывать в финальных выводах.

Вот так, шаг за шагом, из крупиц публичной информации складывается подробная картина, которая может рассказать о компании или человеке гораздо больше, чем они сами хотели бы раскрыть. И всё это — абсолютно легально, просто очень тщательно.

Какие инструменты используют в OSINT

Арсенал OSINT-специалиста напоминает набор инструментов опытного взломщика — только вместо отмычек здесь программы для анализа данных, а вместо вскрытия сейфов — вскрытие цифровых следов. И что самое забавное, большинство этих инструментов абсолютно легальны и часто бесплатны. Давайте заглянем в эту виртуальную сумку с инструментами.

| Инструмент | Что делает | Пример использования | Заметки на полях |

|---|---|---|---|

| Shodan | Поиск подключенных к интернету устройств | Найти незащищенные камеры наблюдения, открытые базы данных или забытые серверы компании | Настоящая машина времени для поиска устройств, о которых админы давно забыли, а хакеры — нет |

| TheHarvester | Сбор email-адресов, поддоменов, имен сотрудников | Составить список технического персонала для последующего анализа | Удивительно, сколько информации о сотрудниках можно собрать, не обращаясь непосредственно к компании |

| Maltego | Визуализация связей между объектами исследования | Построить сеть взаимодействия между сотрудниками разных департаментов | Превращает хаос данных в стройную схему — как если бы стена с фотографиями и красными нитками из детективных фильмов ожила |

| Google Dorks | Специальные поисковые запросы для обнаружения уязвимостей | Найти конфиденциальные документы, случайно индексируемые поисковиками | Доказательство того, что иногда для серьезных находок достаточно просто правильно спросить у Google |

| SpiderFoot | Автоматический сбор информации о домене или IP | Провести комплексный анализ цифрового присутствия компании | Как швейцарский нож для OSINT — много функций в одном инструменте |

| Wayback Machine | Архив интернет-страниц | Найти удаленную с сайта информацию или старые версии веб-страниц | Интернет действительно ничего не забывает — особенно когда ему помогают такие сервисы |

| FOCA | Метаданные из документов | Извлечь информацию о создателях документов, используемом ПО, внутренней структуре | Документы часто содержат больше информации, чем видно на первый взгляд |

| Recon-ng | Фреймворк для реконнессанса | Автоматизировать рутинные задачи по сбору информации | Для тех, кто предпочитает автоматизировать рутину и сосредоточиться на анализе |

| Have I Been Pwned | Проверка email на утечки | Выяснить, какие корпоративные учетные данные могли попасть в публичные утечки | Необходимый инструмент в эпоху, когда утечки данных происходят чаще, чем выходят новые версии iPhone |

| Censys | Сканирование интернета | Обнаружить открытые порты и уязвимые сервисы | Когда хочется понять, что именно «светится» в публичном интернете |

А еще существует целый класс специализированных DLP-систем (Data Loss Prevention), которые позволяют не только отслеживать потенциальные утечки данных, но и автоматизировать многие аспекты OSINT-аналитики. Представьте себе ситуацию: ваша система мониторинга обнаруживает, что в каком-то Telegram-канале упоминается внутренний проект вашей компании — и вы узнаете об этом раньше, чем новость разлетится по всему интернету.

Отдельно стоит отметить инструменты для анализа социальных сетей — от простых парсеров до сложных систем анализа связей. С их помощью можно восстановить практически полный профиль человека, даже если он старательно пытается скрыть информацию о себе. Достаточно одной фотографии с корпоратива, опубликованной коллегой, чтобы нитка начала разматываться.

Конечно, как и любой инструмент, все эти программы и сервисы можно использовать как во благо, так и во вред. OSINT-специалист, работающий на защиту компании, применяет те же методы, что и потенциальный злоумышленник, — разница лишь в целях и последующих действиях. Это как с молотком: можно построить дом, а можно разбить окно. Кажется, по крайней мере, таково моё личное оценочное суждение.

Польза OSINT для бизнеса

Итак, мы разобрались с инструментами и методами, но давайте перейдем к самому интересному – практическому применению OSINT в бизнесе. Ведь, согласитесь, использовать все эти продвинутые инструменты просто для удовлетворения любопытства было бы расточительно. Как говорится, если у тебя есть молоток, не обязательно везде видеть гвозди, но когда гвоздей действительно много, молоток очень даже пригодится.

Поиск утечек данных

Представьте ситуацию: в даркнете появилась база с корпоративными почтами и паролями сотрудников компании N. Не вашей? Не расслабляйтесь — людям свойственно использовать одинаковые пароли для разных сервисов. Регулярный мониторинг утечек — это как регулярная проверка замков на дверях: вроде бы ничего не происходит, пока внезапно не обнаруживаешь, что замок давно взломан.

Кейс: Одна международная компания обнаружила через OSINT-мониторинг, что их внутренняя документация активно обсуждается на закрытом форуме. Расследование показало, что причиной утечки стал не взлом системы и не злой умысел, а обычный Google Drive с правами доступа «каждому, у кого есть ссылка». Ссылка благополучно утекла в публичное пространство через репозиторий кода, где разработчик случайно закоммитил её. История почти анекдотичная, но для компании могла обернуться многомиллионными убытками, если бы не своевременное обнаружение.

Контроль репутации

Отзывы, упоминания в соцсетях, комментарии в профессиональных сообществах — всё это формирует репутацию компании, хотите вы того или нет. OSINT позволяет отслеживать эти упоминания в режиме, близком к реальному времени, и оперативно реагировать на потенциальные репутационные угрозы.

Кейс: Торговая сеть зафиксировала резкий всплеск негативных отзывов о конкретном магазине. Анализ показал, что все отзывы появились в течение одного дня и содержали схожие формулировки. Дальнейшее расследование выявило организованную атаку конкурента, который нанял фермы ботов для размещения фейковых отзывов. Благодаря оперативной реакции и собранным доказательствам, компания смогла не только защитить свою репутацию, но и подать судебный иск против недобросовестного конкурента.

Проверка подрядчиков

Каждый новый партнер или подрядчик — это потенциальный риск. OSINT позволяет провести глубокую проверку компании перед заключением контракта, выявляя информацию, которую компания могла бы предпочесть скрыть.

Кейс: ИТ-компания планировала заключить контракт на разработку с внешним подрядчиком. OSINT-проверка выявила, что ключевые разработчики подрядчика активно участвуют в обсуждениях на GitHub, где раскрывают детали проектов для других клиентов. Это не нарушение закона, но серьезный риск для конфиденциальности. В контракт были добавлены дополнительные пункты о неразглашении, а сотрудники подрядчика прошли дополнительный инструктаж.

Конкурентная разведка

Не путайте с промышленным шпионажем — речь идет о легальном сборе и анализе информации о конкурентах. OSINT позволяет отслеживать публичную активность конкурирующих компаний, их вакансии (отличный индикатор новых направлений), патенты, выступления руководства и многое другое.

Кейс: Производитель программного обеспечения заметил, что его прямой конкурент начал массово нанимать специалистов по машинному обучению, о чем свидетельствовали многочисленные вакансии и обновления профилей на LinkedIn. Анализ патентных заявок и публичных выступлений топ-менеджмента конкурента позволил сделать вывод о готовящемся запуске нового продукта с использованием ИИ. Компания оперативно скорректировала свою стратегию развития и успела выйти на рынок с аналогичным решением почти одновременно с конкурентом.

Все эти примеры объединяет одно: компании получили критически важную информацию, не нарушая закон и не прибегая к сомнительным методам. OSINT — это как суперспособность видеть то, что находится прямо перед глазами, но обычно остается незамеченным из-за информационного шума. И в мире, где информация — это валюта, такая способность становится ключевым конкурентным преимуществом.

Но, как и любая суперспособность, OSINT требует дисциплины и ответственности. Информация, полученная таким образом, должна использоваться для защиты и законного развития бизнеса, а не для манипуляций или нечестной конкуренции. В конце концов, граница между разведкой и шпионажем тоньше, чем кажется, и определяется она не только законами, но и этическими нормами.

Опасности OSINT — как его используют злоумышленники

Если вы думаете, что OSINT — это исключительно инструмент «хороших парней», то, боюсь, мне придется разрушить ваши иллюзии. Как и любой мощный инструмент, OSINT имеет свою темную сторону. И, как показывает практика, злоумышленники зачастую осваивают новые методы быстрее, чем специалисты по защите успевают выстроить оборону.

Вот список угроз, которые становятся возможными благодаря тщательному OSINT-анализу:

- Подготовка фишинга — знание организационной структуры компании, имен сотрудников и их должностей позволяет создавать убедительные фишинговые письма, которые выглядят так, будто они отправлены коллегой или руководителем. «Привет, Алексей! Это Марина из бухгалтерии. Нужно срочно проверить обновленный отчет по командировочным расходам за прошлый квартал» — и вот уже файл с вредоносным кодом открыт, потому что Марина действительно работает в бухгалтерии и действительно занимается командировочными.

- Сбор данных для social engineering — OSINT позволяет выявить не только профессиональные, но и личные интересы потенциальной жертвы, что делает социальную инженерию гораздо эффективнее. Если злоумышленник знает, что системный администратор компании — фанат определенной игры и активный участник форума по этой игре, то создание убедительной легенды для установления контакта становится детской задачей.

- Подбор паролей (по утечкам) — люди удивительно предсказуемы в создании паролей. Имена детей, даты рождения, клички домашних животных — всё это легко узнать через социальные сети. Если к этому добавить старые утечки данных, где могли фигурировать предыдущие пароли пользователя, шансы на успешный подбор многократно возрастают. А учитывая распространенную практику использования одинаковых паролей для разных сервисов… Дальше, думаю, понятно.

- Подготовка атак на репутацию — зная болезненные точки компании (например, старые судебные иски, увольнения ключевых сотрудников, неудачные запуски продуктов), можно выстроить эффективную кампанию по дискредитации. Особенно если найдутся внутренние документы или переписки, которые можно вырвать из контекста и представить в невыгодном свете.

- Поиск уязвимых сервисов — через такие инструменты, как Shodan, злоумышленники легко находят забытые, незащищенные или уязвимые сервисы компании. Тестовый сервер с дефолтными учетными данными, старая версия CMS с известными уязвимостями, облачное хранилище с неправильно настроенными правами доступа — всё это потенциальные точки входа в корпоративную сеть.

Самая большая проблема с этими угрозами заключается в том, что они реализуются тихо и незаметно. В отличие от брутфорс-атак или масштабных DDoS, которые оставляют заметные следы в системах мониторинга, качественный OSINT и последующая целевая атака могут долгое время оставаться незамеченными. Злоумышленник может месяцами собирать информацию, не производя никаких активных действий против самой компании, а затем нанести точечный удар с минимальным «шумом».

Особенно уязвимы компании, которые имеют широкое публичное присутствие, активно используют социальные сети и поощряют сотрудников делиться профессиональными достижениями. То, что прекрасно работает для маркетинга и HR-брендинга, создает огромную поверхность атаки для OSINT-разведки.

И что самое неприятное — всё это происходит без единого нарушения закона, до момента непосредственной атаки. Просто кто-то очень внимательно читает то, что вы и ваши сотрудники сами публикуете в открытом доступе. Как говорил один известный персонаж, «я не взламывал вашу систему, я просто нашел пароль на стикере, приклеенном к монитору».

Как защитить себя и бизнес от нежелательного OSINT-анализа

Теперь, когда мы напугали вас до дрожи в коленях (по крайней мере, я на это надеюсь), давайте поговорим о том, как защититься от любопытных глаз. Спойлер: полностью исключить возможность OSINT-анализа в современном мире практически невозможно, если только вы не планируете полностью уйти в информационную тень (что для бизнеса равносильно коммерческому самоубийству). Но значительно усложнить работу «разведчиков» и минимизировать риски — вполне реально.

Аудит публичных данных о компании

Первый шаг к защите — понять, что именно о вас уже известно. Проведите OSINT-анализ собственной компании (или наймите специалистов, которые сделают это профессионально). Представьте, что вы — потенциальный злоумышленник, и посмотрите на свою организацию его глазами.

Что искать:

- Утечки корпоративных email-адресов и учётных данных

- Технические детали инфраструктуры в публичном доступе

- Чрезмерно подробные профили сотрудников в LinkedIn и других соцсетях

- Метаданные в опубликованных документах

- Фотографии офисов с видимыми рабочими станциями или документами

- Комментарии сотрудников на технических форумах и в профессиональных сообществах

После аудита составьте отчёт с указанием всех найденных «информационных утечек» и разработайте план по их устранению или минимизации. Например, если обнаружены старые забытые серверы, которые видны через Shodan, отключите их или обновите защиту. Если найдены документы с метаданными — замените их версиями с очищенными метаданными.

Политика безопасности для сотрудников

Один из самых эффективных способов защиты — обучение сотрудников. Разработайте чёткую политику информационной безопасности, которая будет включать правила публикации информации о компании и работе.

Ключевые принципы для такой политики:

- Запрет на публикацию фотографий из офиса без предварительной проверки на наличие конфиденциальной информации в кадре

- Рекомендации по настройке приватности личных аккаунтов в социальных сетях

- Ограничения на раскрытие деталей проектов и используемых технологий в публичных профилях

- Правила коммуникации на профессиональных форумах и в сообществах

- Регулярные тренинги по информационной безопасности и противодействию социальной инженерии

Важно, чтобы эта политика не выглядела как набор запретов — сотрудники должны понимать, зачем нужны эти ограничения, и осознавать риски, связанные с публикацией, казалось бы, безобидной информации.

Настройка приватности соцсетей

Это касается как корпоративных аккаунтов, так и личных профилей сотрудников (особенно руководителей и ключевых специалистов). Проведите аудит настроек приватности и убедитесь, что публично доступна только та информация, которую вы сознательно хотите раскрыть.

Особое внимание обратите на:

- Списки друзей/подписчиков (они могут раскрывать профессиональные связи)

- Геометки (они показывают не только местоположение, но и рабочие привычки)

- Архивы публикаций (часто содержат информацию, которую вы уже забыли, но интернет — помнит)

- Упоминания и теги (через них можно восстановить круг общения)

Отдельно стоит упомянуть LinkedIn — настоящий кладезь корпоративной информации. Проверьте, не раскрывают ли ваши сотрудники слишком много деталей о внутренних проектах, технологиях и оргструктуре в своих профессиональных профилях.

Мониторинг утечек и репутации

Защита — это не разовое мероприятие, а постоянный процесс. Настройте систему мониторинга упоминаний вашей компании, ключевых сотрудников и продуктов в открытых источниках. Это позволит оперативно реагировать на потенциальные угрозы.

Что мониторить:

- Упоминания в СМИ и социальных сетях

- Появление корпоративных доменов или email-адресов в утечках данных

- Обсуждения на специализированных форумах и в дарквебе

- Публикации о найденных уязвимостях в используемых вами технологиях

- Активность бывших сотрудников, особенно тех, кто ушёл с негативом

Для такого мониторинга существуют специализированные сервисы, которые автоматически отслеживают упоминания и предупреждают о потенциальных проблемах. Инвестиции в такой сервис могут окупиться многократно при предотвращении даже одной серьёзной атаки.

Помните: цель всех этих мер — не полностью исключить возможность OSINT-анализа (что, повторюсь, практически невозможно), а значительно повысить его сложность и стоимость. Чем больше усилий потребуется от потенциального злоумышленника, тем выше шансы, что он переключится на более лёгкую цель или допустит ошибку, которая позволит его обнаружить ещё на этапе сбора информации.

И наконец, самый важный совет: регулярно проводите «красные учения» — имитацию атак на собственную компанию с использованием OSINT. Это поможет выявить уязвимости до того, как их обнаружат реальные злоумышленники.

Освоить методы OSINT-анализа и защиты от него — задача непростая, но выполнимая. Для тех, кто хочет структурированно подойти к изучению этой области, существуют специализированные образовательные программы. На странице курсов по кибербезопасности вы найдете подборку актуальных обучающих программ, которые помогут как начинающим специалистам, так и опытным профессионалам углубить свои знания в сфере OSINT и связанных с ним технологий защиты информации. Инвестиции в образование в этой области — один из самых эффективных способов обеспечить информационную безопасность вашего бизнеса в долгосрочной перспективе.

OSINT и DLP — двойная защита данных

В мире информационной безопасности есть такая занятная закономерность: чем больше становится атак, тем более изощренными становятся средства защиты. И наоборот — чем совершеннее защита, тем изобретательнее становятся атакующие. Замкнутый круг, который порождает всё новые и новые технологии.

Одним из самых эффективных сочетаний для защиты корпоративных данных является связка OSINT-мониторинга с системами класса DLP (Data Loss Prevention). Это как если бы у вас была и система сигнализации, предупреждающая о попытке проникновения, и система видеонаблюдения, фиксирующая, кто и что именно пытается вынести из здания.

DLP-системы — это программные комплексы, которые контролируют движение конфиденциальной информации внутри компании и предотвращают её утечку. Проще говоря, они следят за тем, чтобы чувствительные данные не покидали периметр корпоративной сети без надлежащего разрешения. Современные DLP-решения, такие как Solar Dozor, анализируют весь трафик, проходящий через корпоративную сеть, и блокируют попытки передачи данных, помеченных как конфиденциальные.

Где же здесь место OSINT? А вот где: регулярный OSINT-аудит позволяет выявить те каналы утечки информации, которые DLP-система может не «видеть». Например, если сотрудник фотографирует экран монитора личным телефоном и отправляет фото в мессенджере — это вне зоны контроля традиционных DLP. Но если эта информация где-то всплывает — OSINT-мониторинг может её обнаружить.

Более того, комбинация OSINT и DLP создаёт настоящий замкнутый контур защиты:

- DLP контролирует и предотвращает утечки изнутри компании

- OSINT отслеживает, не появилась ли где-то конфиденциальная информация

- Если в ходе OSINT-мониторинга обнаружена утечка — DLP-система настраивается на более тщательный контроль соответствующего типа данных

- Всё повторяется по кругу, постоянно повышая уровень защиты

Автоматизация этого процесса с помощью специализированных платформ вроде Solar Dozor позволяет значительно сократить время реакции на инциденты. Представьте: вместо того, чтобы ждать дни или недели, пока кто-то случайно обнаружит утекшие данные, вы получаете уведомление в течение нескольких часов после их появления в публичном пространстве.

И, что особенно важно, такая комплексная система защиты работает не только реактивно, но и проактивно — она помогает выявлять потенциальные проблемы до того, как они перерастут в полномасштабные инциденты безопасности. В мире, где стоимость утечки данных измеряется миллионами, а репутационные потери могут быть и вовсе неисчислимы, проактивный подход становится не просто «хорошей практикой», а необходимым условием выживания бизнеса.

Так что, если вы ещё не включили регулярный OSINT-аудит в свою стратегию информационной безопасности — самое время это сделать. И желательно — до того, как кто-то другой проведёт такой аудит за вас, но уже с совсем другими целями.

Выводы

Итак, мы совершили увлекательное погружение в мир OSINT — от базовых определений до конкретных инструментов и стратегий защиты. Что же можно сказать в итоге?

OSINT — это палка о двух концах. С одной стороны, это мощный инструмент для бизнес-разведки, защиты корпоративных данных и расследования инцидентов. С другой — потенциальная угроза, если ваша компания становится объектом OSINT-анализа со стороны злоумышленников.

В современном информационном мире полностью избежать OSINT-анализа невозможно — слишком много данных мы сами выкладываем в публичное пространство. Но можно и нужно контролировать этот процесс, осознанно управляя своим цифровым следом и информационной безопасностью.

И помните: лучшая защита — это сочетание технических средств, организационных мер и обучения сотрудников. Только комплексный подход позволит выстроить действительно эффективную систему защиты от угроз, связанных с утечкой и неправомерным использованием информации.

Нейросети для маркетплейсов: как автоматизировать работу и повысить продажи

Как ускорить работу на маркетплейсе и избавиться от рутины? Разбираем лучшие нейросети для продавцов — от генерации описаний и фото до анализа отзывов и трендов.

MVVM в iOS: избавляемся от хаоса в коде

Архитектура MVVM в iOS избавляет от перегруженных контроллеров, упрощает тестирование и масштабирование проектов — расскажем, почему это рабочий подход.

Как установить Python и начать на нём писать

Хотите разобраться, как установить python правильно и с чего начать? В этом материале собраны простые шаги, советы по настройке и ответы на частые вопросы новичков.