OTUS vs Нетология: кибербезопасность — где больше практики и меньше обзорности

Давайте сразу договоримся о терминах — потому что именно здесь чаще всего начинается недопонимание между теми, кто продаёт курсы, и теми, кто их покупает. Когда платформа пишет «у нас много практики», она может иметь в виду что угодно: от тестов с выбором ответа до полноценной работы в лабораторном стенде с реальными уязвимостями. Разница между этими двумя вариантами — примерно как между чтением учебника по вождению и первым самостоятельным выездом на трассе.

Эта статья написана для тех, кто стоит перед конкретным выбором: OTUS или Нетология для обучения кибербезопасности — и не хочет потратить от 50 000 до 200 000 рублей на красиво упакованные обзорные лекции. Нас интересуют три профиля читателя: тот, кто приходит в сферу с нуля и ищет структуру; тот, кто уже работает в IT и хочет прикладную специализацию; и тот, кто уже в ИБ и ищет углубление — будь то pentest, DevSecOps, облачная безопасность или реагирование на инциденты.

Чтобы сравнение было честным, мы вводим рабочее определение практики. В контексте кибербезопасности практика — это не «есть домашнее задание», а цепочка из четырёх звеньев: тип задачи → наличие стенда → способ проверки → артефакт на выходе. Если хотя бы одно звено отсутствует, перед нами скорее теория с элементами самопроверки, чем настоящая практическая подготовка. Именно по этой цепочке мы и будем оценивать оба провайдера — без рекламных обещаний, но и без огульной критики.

- OTUS vs Нетология по кибербезопасности — что сравниваем и кому что подойдёт?

- Где больше практики: задания, стенды, проверка, портфолио?

- Какой трек практичнее под вашу цель: pentest / DevSecOps / IR&Forensics / Cloud Security?

- Кто вас доведёт до навыка: обратная связь, разборы, комьюнити?

- Сколько стоит результат: время, деньги, документы и ROI практики

- Как выбрать и не купить «обзорность»: чек-лист + план внедрения

- FAQ: быстрые ответы на главные вопросы

- Заключение

- Рекомендуем посмотреть курсы по кибербезопасности

OTUS vs Нетология по кибербезопасности — что сравниваем и кому что подойдёт?

Прежде чем переходить к разбору практики, стоит зафиксировать важное: OTUS и Нетология — это не просто два конкурента на одном рынке, это две разные философии упаковки образования. И если не понять эту разницу на входе, легко купить обучение, который формально соответствует вашему запросу, но не соответствует уровню или цели.

Как устроены линейки программ

Нетология строит свои продукты вокруг понятия «профессии» — это длинные комплексные программы, рассчитанные на последовательное погружение с нуля до уровня junior/middle. Помимо этого, платформа развивает направление магистратуры совместно с вузами — формат, который даёт государственный диплом и рассчитан на тех, кому важен документальный статус образования. Есть и более короткие тематические курсы — для точечного углубления.

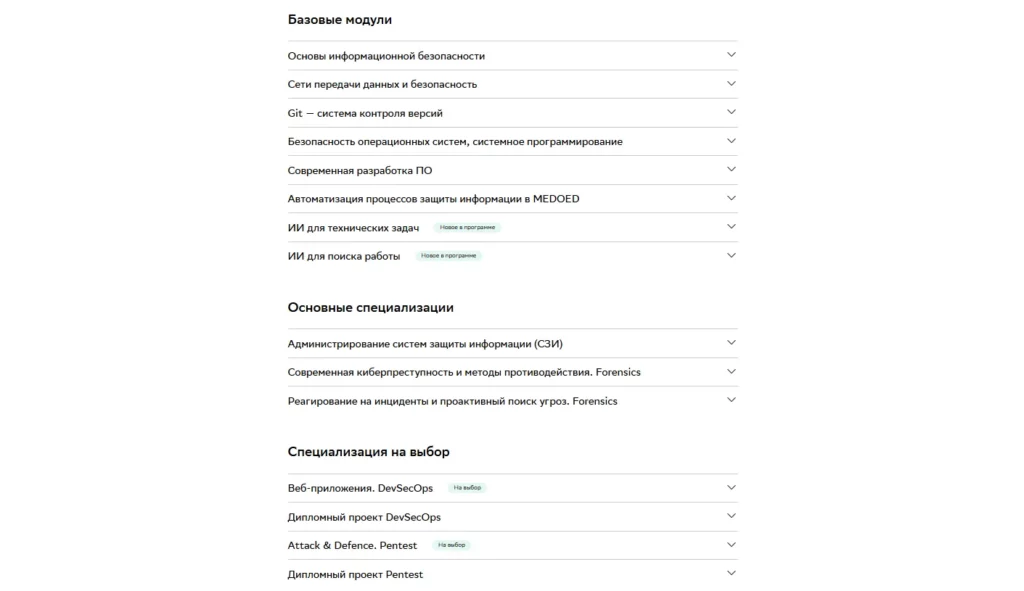

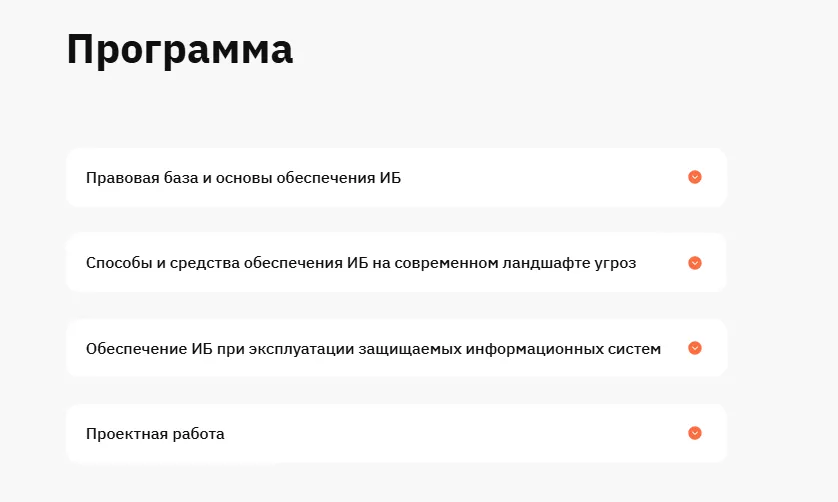

Программа курса по информационной безопасности у Нетологии.

OTUS работает иначе: платформа изначально позиционировала себя как образование для практикующих специалистов и делала ставку на конкретные технические курсы с выраженной специализацией. Здесь нет единой «профессии-конструктора» — вместо этого отдельное обучение по направлениям (этичный хакинг, безопасность веб-приложений, реагирование на инциденты и т.д.), часть из которых имеет разные уровни входа. Это означает, что для построения комплексной экспертизы придётся комбинировать несколько курсов самостоятельно — что требует зрелости в целеполагании, зато даёт гибкость.

Программа курса по информационной безопасности у OTUS.

Три профиля читателя — и что каждому искать

Понимание собственного профиля — это первый фильтр, который стоит применить ещё до изучения программ. Мы выделяем три основных сценария.

- «С нуля» — человек приходит в кибербезопасность из смежной или несвязанной сферы. Ему нужна структура: последовательное введение в сети, операционные системы, основы криптографии, базовые инструменты. Здесь важна не только глубина практики, но и методичность подачи материала — иначе стенд превращается в источник стресса, а не в инструмент роста. Такому читателю стоит внимательно смотреть на наличие вводных модулей, темп нарастания сложности и доступность кураторской поддержки.

- «Уже в IT» — разработчик, системный администратор или DevOps-инженер, который хочет переориентироваться или расширить компетенции в сторону безопасности. У него есть базовый технический словарь, понимание инфраструктуры, возможно — опыт с Linux и скриптингом. Этому профилю нужна прикладная специализация: не «введение в ИБ», а конкретный трек — pentest, DevSecOps или cloud security — с реальными инструментами и задачами, близкими к рабочим сценариям.

- «ИБ-специалист» — человек, который уже работает в сфере безопасности и ищет углубление: новые методологии, архитектурные подходы, практику в смежных областях или подготовку к сертификациям. Для него обзорные модули — это потеря времени и денег. Критически важны: уровень входа (явно обозначенный), сложность заданий, наличие разборов нетривиальных кейсов.

Как читать программу обучения: признаки глубины и обзорности

Один из самых недооценённых навыков при выборе курса — умение читать программу критически, а не просто считать количество модулей. Признаки глубины: конкретные инструменты в названиях тем (Burp Suite, Volatility, Trivy, Falco), наличие лабораторных работ с описанием задачи, явно обозначенный результат каждого модуля («научитесь проводить анализ трафика в Wireshark», а не просто «основы сетевой безопасности»). Признаки обзорности: широкие формулировки без deliverables («введение в криптографию», «обзор угроз», «принципы защиты информации»), отсутствие упоминания стендов и лабораторий, расплывчатый итоговый проект без описания формата и критериев оценки.

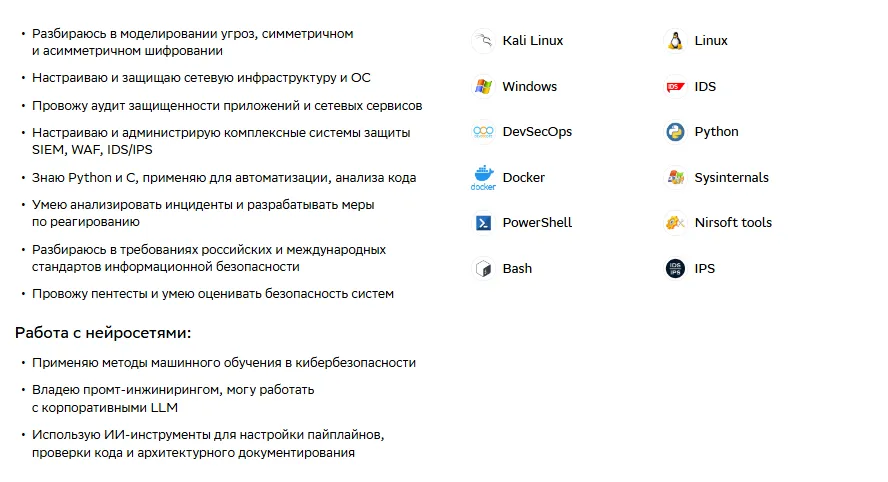

Какие навыки и сервисы вы будете знать при прохождении курса Нетологии.

Возникает закономерный вопрос: как одно и то же название обучения может означать совершенно разный уровень практики у разных провайдеров? Ответ прост — потому что «практика» в описании программы пока не является стандартизированным термином. Именно поэтому в следующем разделе мы разберём конкретную модель оценки — с критериями, которые можно применить к любой программе.

Где больше практики: задания, стенды, проверка, портфолио?

Если бы существовал единый отраслевой стандарт для оценки практикоориентированности курсов по кибербезопасности, рынок онлайн-образования выглядел бы совсем иначе. Пока такого стандарта нет — и этим активно пользуются те, кто умеет красиво описывать программы. Давайте введём собственный рабочий фреймворк, который позволит оценивать любое обучение по единой шкале — независимо от того, насколько убедительно написан лендинг.

Модель оценки практики: 6 критериев

Мы предлагаем оценивать практику курса по следующим параметрам:

- Количество практических работ — не «часов практики» в рекламном описании, а конкретных заданий с чётко обозначенной задачей.

- Тип задач — воспроизведение по инструкции, самостоятельный анализ, атака/защита в условиях неопределённости или разбор реального кейса.

- Наличие стенда — изолированной лабораторной среды, где можно запускать инструменты, не опасаясь юридических и технических последствий.

- Способ и качество проверки — автотест, проверка куратором с комментариями, peer review или отсутствие проверки как таковой.

- Рост сложности — есть ли нарастание от воспроизводимых задач к самостоятельным, от учебных сценариев к приближённым к реальным.

- Артефакт на выходе — что конкретно студент может положить в портфолио: отчёт о пентесте, разобранный инцидент, настроенный пайплайн, задокументированный кейс.

Именно отсутствие последнего пункта чаще всего превращает «практический курс» в расширенную лекцию с домашними заданиями. Практика без проверки и без артефакта — это почти теория: вы выполнили задание, получили ощущение понимания, но не получили ничего, что можно предъявить работодателю или использовать как опору для следующего шага.

Цепочка навыка: как должна выглядеть настоящая практика

Полноценная практикоориентированная программа строится по следующей логике:

Теория → Демонстрация → Задание → Проверка → Исправление → Артефакт → Повторение на новом уровне

Каждый пропущенный элемент снижает эффективность всей цепочки. Демонстрация без последующего задания — это вебинар. Задание без проверки — это самостоятельная работа в вакууме. Проверка без исправления — это оценка без обратной связи. Только полная цепочка формирует устойчивый навык, который воспроизводится в рабочей ситуации.

Как подходят к практике OTUS и Нетология

Рассмотрим оба провайдера через призму нашего фреймворка — в нейтральном и аналитическом ключе, опираясь на публично доступные описания программ и формулировки форматов.

OTUS в своих описаниях курсов по кибербезопасности делает заметный акцент на домашних заданиях как обязательном элементе обучения. В программах встречаются формулировки, указывающие на работу с конкретными инструментами — Kali Linux, Metasploit, Burp Suite, Wireshark — непосредственно в ходе обучения. Ряд курсов упоминает лабораторные стенды и практические задания с проверкой куратором. Итоговый проект, как правило, привязан к конкретному техническому сценарию, а не является обобщённой «исследовательской работой». Вместе с тем скорость и глубина обратной связи по домашним заданиям — переменная величина, которая зависит от конкретного потока и куратора.

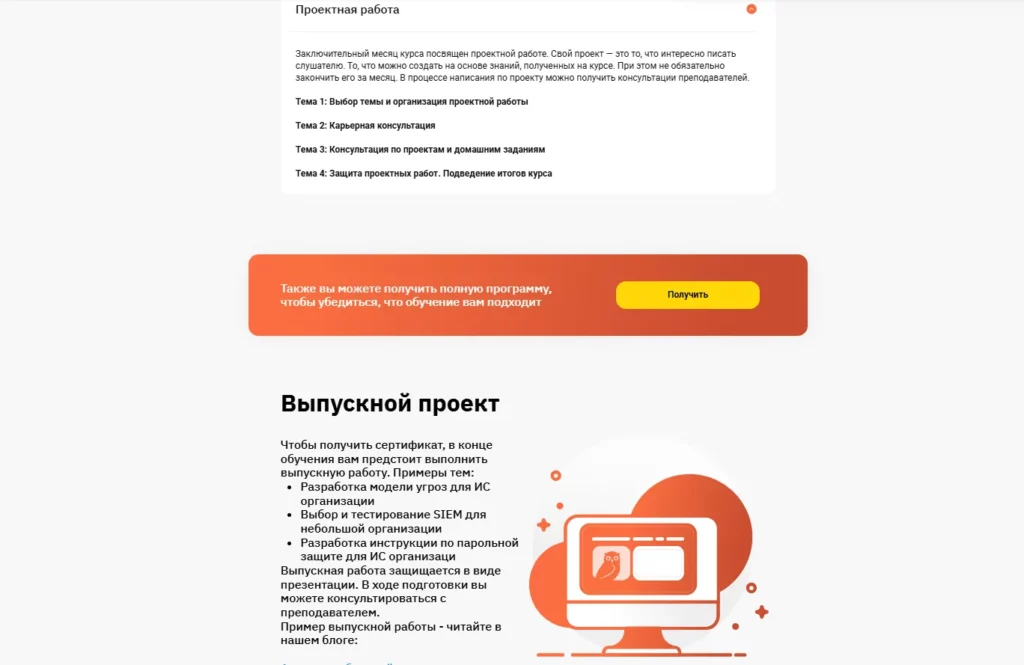

В программе курса OTUS есть выпускной проект, который будет можно положить в портфолио.

Нетология в описаниях своих программ по направлению информационной безопасности использует формат сочетания видеолекций, практических заданий и итогового проекта. В более длинных программах («профессиях») структура предполагает последовательное прохождение тематических блоков с промежуточными работами. Итоговый проект заявлен как элемент портфолио. При этом важно обращать внимание на то, как именно описаны практические задания в конкретном курсе: встречаются как программы с явной лабораторной составляющей, так и программы, где практика сводится преимущественно к разбору кейсов и выполнению заданий без стендовой среды.

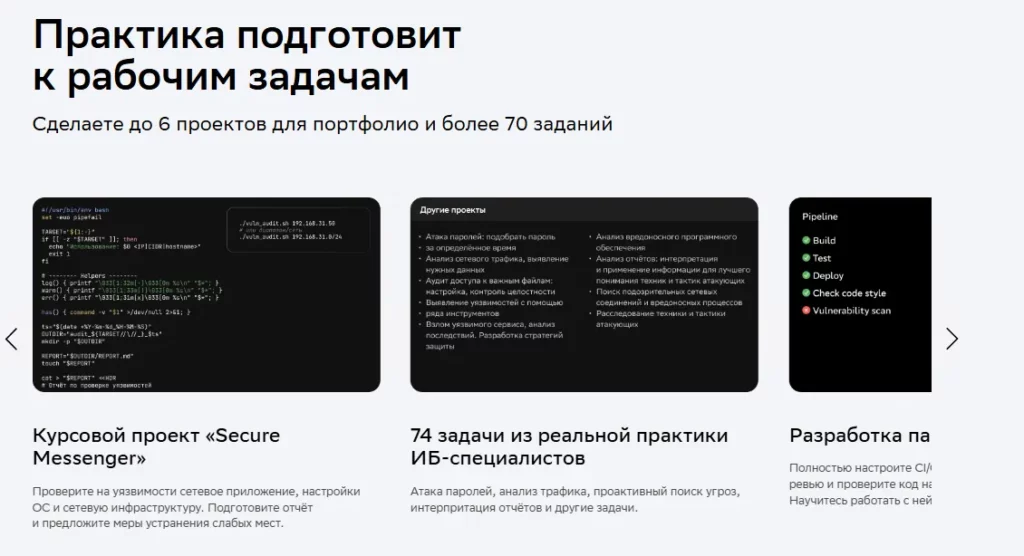

Какое портфолио обещает студентам Нетология – до 6 проектов и более 70 заданий.

Матрица практики: OTUS vs Нетология

| Критерий | OTUS | Нетология |

|---|---|---|

| Тип практических задач | ДЗ с техническими задачами, лабораторные работы, итоговый проект | Практические задания, разбор кейсов, итоговый проект |

| Наличие стенда/лабораторной среды | Заявлено в большинстве технических курсов по ИБ | Зависит от конкретной программы; не во всех курсах явно обозначено |

| Способ проверки | Проверка куратором, разборы на вебинарах | Проверка куратором, автоматическая проверка части заданий |

| Скорость обратной связи | Варьируется; обычно в рамках нескольких дней | Варьируется; зависит от формата программы |

| Артефакт на выходе | Технический отчёт / проект по заданному сценарию | Итоговый проект для портфолио |

| Риск обзорности | Выше на вводных курсах широкого профиля | Выше в коротких тематических курсах без стенда |

| Кому подходит | Специалистам с базой, ищущим специализацию | Широкому кругу — от новичков до middle-специалистов |

Ключевой вывод этого раздела

Ни один провайдер не является однородным по качеству практики — и это принципиально важно понять. Внутри линейки одной платформы могут соседствовать обучение с полноценным стендом и реальными артефактами и курс, где «практика» означает задания с проверкой в виде галочки. Поэтому правильная стратегия — не выбирать платформу целиком, а оценивать конкретную программу по шести критериям, которые мы обозначили выше.

В следующем разделе мы применим эту логику к четырём конкретным карьерным сценариям — и разберём, какие признаки глубины и обзорности характерны для каждого трека.

Какой трек практичнее под вашу цель: pentest / DevSecOps / IR&Forensics / Cloud Security?

Кибербезопасность — это не монолитная профессия, а семейство специализаций с разными инструментами, рабочими артефактами и критериями того, что считать «умею». Выбор курса без привязки к конкретному треку — одна из самых распространённых ошибок: человек проходит программу с общим названием «информационная безопасность», получает сертификат и обнаруживает, что не может уверенно решить ни одну прикладную задачу в выбранном направлении. Давайте разберём четыре основных сценария — с конкретикой по артефактам, инструментам и красным флагам обзорности.

Pentest: ломать легально и документировать профессионально

- Какой результат должен быть. По окончании пентест-трека специалист должен уметь проводить разведку, эксплуатировать уязвимости в контролируемой среде, выстраивать цепочку компрометации и — что критически важно — оформлять результаты в профессиональный отчёт. Именно отчёт о пентесте является главным артефактом этого трека: без него навык существует только в голове специалиста, но не подтверждается для работодателя или заказчика.

- Инструменты, которые должны быть в программе. Kali Linux как базовая среда, Nmap и Masscan для разведки, Metasploit и его ручные альтернативы для эксплуатации, Burp Suite для работы с веб-приложениями, BloodHound и Impacket для атак на Active Directory — это не исчерпывающий список, но его отсутствие в программе должно насторожить.

- Типовые задания с признаками глубины. Захват флага (CTF) в изолированной среде, прохождение учебных машин типа HackTheBox или TryHackMe в рамках курса, самостоятельная эксплуатация уязвимостей с последующим написанием отчёта по методологии (PTES, OWASP Testing Guide). Задание «исследуйте уязвимость и опишите её» без стенда и без требований к формату отчёта — признак обзорности.

- Входные навыки. Уверенная работа в Linux (командная строка, файловая система, права доступа), базовое понимание сетей (TCP/IP, DNS, HTTP), желательно — базовый Python или Bash для автоматизации. Без этого фундамента стенд превращается в источник растерянности.

- Красные флаги обзорности. Программа рассказывает о типах атак, но не предлагает их воспроизвести; итоговый проект — «презентация по теме»; инструменты упоминаются в контексте «познакомитесь с», а не «научитесь применять»; нет требований к формату отчёта.

Алексей Лукацкий, один из самых известных экспертов по ИБ в России (Бизнес-консультант по ИБ, Positive Technologies): Проблема современного образования в ИБ — это ориентация на compliance (соответствие бумажкам), а не на security (реальную защиту). Специалист должен уметь «руками» настроить SIEM или провести аудит, а не просто цитировать 152-ФЗ».

DevSecOps: встроить безопасность в пайплайн, а не добавить её сверху

- Какой результат должен быть. Специалист DevSecOps должен уметь интегрировать инструменты безопасности в CI/CD-пайплайн, настраивать security gates (автоматические проверки, блокирующие небезопасный код или конфигурацию), проводить статический и динамический анализ кода, управлять уязвимостями в зависимостях и контейнерах. Артефакт — настроенный пайплайн с документированными политиками безопасности и/или отчёт об аудите существующей инфраструктуры.

- Инструменты. SAST-инструменты (SonarQube, Semgrep), DAST (OWASP ZAP, Burp Suite в режиме автосканирования), анализаторы зависимостей (Trivy, Snyk, Dependabot), инструменты для работы с контейнерами (Falco, Aqua Security), секреты (HashiCorp Vault, detect-secrets). Наличие этих инструментов в программе — хороший сигнал; их отсутствие при громком названии «DevSecOps» — повод для вопросов.

- Типовые задания с признаками глубины. Настройка пайплайна в GitLab CI или GitHub Actions с интегрированными проверками безопасности; анализ реального (или учебного) репозитория с выявлением и приоритизацией уязвимостей; настройка политик для Kubernetes-кластера. Задание «опишите принципы shift-left security» без практической реализации — обзорность в чистом виде.

- Входные навыки. Опыт работы с Git, базовое понимание CI/CD-процессов, знакомство с контейнеризацией (Docker), базовый Linux. Без понимания того, как работает пайплайн в принципе, практические задания по его защите будут восприниматься абстрактно.

- Красные флаги обзорности. Курс рассказывает о концепции «безопасность как код», но не предлагает реализовать её в учебной среде; инструменты демонстрируются преподавателем без самостоятельной работы студента; нет итогового артефакта в виде настроенной инфраструктуры или документации.

IR & Forensics: расследовать инциденты и восстанавливать картину атаки

- Какой результат должен быть. Специалист по реагированию на инциденты и форензике должен уметь собирать и сохранять цифровые артефакты без их повреждения, анализировать логи, дампы памяти и сетевой трафик, восстанавливать хронологию атаки и формировать отчёт об инциденте. Ключевой артефакт — документированное расследование: timeline атаки, описание техник по MITRE ATT&CK, рекомендации по устранению.

- Инструменты. Volatility и Rekall для анализа памяти, Autopsy и FTK для файловой форензики, Wireshark и Zeek для анализа трафика, Splunk или ELK Stack для работы с логами, YARA для создания сигнатур. Отдельно стоит отметить фреймворк MITRE ATT&CK — его практическое использование для атрибуции техник должно быть в программе явно обозначено.

- Типовые задания с признаками глубины. Анализ заранее подготовленного образа диска с признаками компрометации; разбор pcap-файла с вредоносным трафиком; расследование учебного инцидента с написанием полноценного отчёта. Задание «изучите типы вредоносного ПО» без практического анализа образца — характерный признак обзорности.

- Входные навыки. Понимание файловых систем (NTFS, ext4), базовые знания сетевых протоколов, умение работать с командной строкой в Windows и Linux. Желателен опыт работы с SIEM-системами хотя бы на базовом уровне.

- Красные флаги обзорности. Программа описывает процесс реагирования на инциденты как методологию, но не предлагает отработать его на учебных кейсах; нет работы с реальными инструментами анализа; итоговый проект — «разработка плана реагирования» без практической части.

Cloud Security: защищать инфраструктуру там, где её не видно руками

- Какой результат должен быть. Специалист по облачной безопасности должен уметь настраивать IAM-политики (принцип минимальных привилегий), проводить аудит сетевой конфигурации облачной среды, применять инструменты харденинга для виртуальных машин и контейнеров, документировать политики безопасности и выявлять мисконфигурации. Артефакт — записанный аудит облачной среды или настроенная учебная инфраструктура с прописанными политиками.

- Инструменты. AWS IAM, Azure AD, GCP IAM — в зависимости от фокуса программы; Scout Suite и Prowler для аудита облачных конфигураций; Terraform и Ansible для инфраструктуры как кода с интегрированными политиками безопасности; CloudTrail и аналоги для аудита событий. Практическая работа хотя бы с одним облачным провайдером — обязательное условие.

- Типовые задания с признаками глубины. Настройка IAM-ролей в учебной облачной среде с разбором типовых ошибок конфигурации; аудит тестовой инфраструктуры с выявлением мисконфигураций; написание и применение политик безопасности через IaC-инструменты. Задание «опишите модель разделяемой ответственности AWS» без практической работы в консоли — обзорность.

- Входные навыки. Базовое понимание сетей (VPC, подсети, группы безопасности), знакомство с концепцией облачных вычислений, желательно — опыт работы с любым облачным провайдером хотя бы на уровне пользователя.

- Красные флаги обзорности. Курс рассказывает об облачной безопасности в общем, не привязываясь к конкретному провайдеру и конкретным инструментам; нет практических лабораторных работ в облачной среде; итоговый проект — теоретическая схема архитектуры без её практической реализации.

Таблица «Выбор по сценарию»

| Трек | Цель | Must-have практика | Must-have артефакт | Входные навыки | Красные флаги | Вопросы перед оплатой |

|---|---|---|---|---|---|---|

| Pentest | Проводить легальные тесты на проникновение | Стенд, CTF, эксплуатация уязвимостей | Отчёт о пентесте | Linux, сети, базовый скриптинг | Нет стенда, итог — презентация | Какой формат итогового отчёта? Есть ли лабораторная среда? |

| DevSecOps | Интегрировать ИБ в CI/CD | Настройка пайплайна, работа со сканерами | Настроенный пайплайн / политики | Git, Docker, CI/CD-основы | Нет практики с инструментами, только концепции | Какие инструменты настраиваем руками? Есть ли учебная инфраструктура? |

| IR & Forensics | Расследовать инциденты | Анализ образов, трафика, логов | Отчёт об инциденте с timeline | Файловые системы, сети, CLI | Нет работы с артефактами, только методология | Есть ли учебные кейсы с реальными артефактами? |

| Cloud Security | Защищать облачную инфраструктуру | Аудит конфигураций, настройка IAM | Аудит облачной среды / политики IaC | Сети, основы облаков | Нет работы в облачной консоли, только схемы | С каким провайдером работаем? Есть ли учебный аккаунт? |

Итак, выбор трека — это не абстрактный вопрос «что интереснее», а вполне конкретное решение о том, какие артефакты вы хотите иметь через три-шесть месяцев и какие инструменты должны стать для вас привычными рабочими инструментами. В следующем разделе мы разберём, кто именно поможет вам дойти до этого результата — и почему качество сопровождения не менее важно, чем качество программы.

Кто вас доведёт до навыка: обратная связь, разборы, комьюнити?

Можно составить идеальную программу с полноценным стендом, правильными инструментами и грамотно выстроенной цепочкой заданий — и всё равно получить низкий процент студентов, доходящих до результата. Практика показывает, что качество сопровождения в процессе обучения влияет на итог не меньше, чем качество самой программы. Причина проста: кибербезопасность — это дисциплина, где на каждом шаге возникают нетривиальные ошибки, и без внешней точки опоры большинство людей застревают на одном месте дольше, чем нужно, а затем тихо бросают курс.

OTUS в своих описаниях делает акцент на формате живых вебинаров с преподавателями-практиками, а также на доступности кураторов для обратной связи по домашним заданиям. В ряде программ упоминаются Q&A-сессии и воркшопы как отдельные элементы учебного процесса. Публичные отзывы студентов указывают на то, что качество кураторской поддержки варьируется в зависимости от конкретного обучения и потока — что, впрочем, характерно для большинства онлайн-платформ с живыми преподавателями.

Нетология в описаниях своих программ упоминает формат проверки заданий кураторами и доступность поддержки через личный кабинет. В более длинных программах заявлена менторская поддержка и помощь с карьерным треком. Важно учитывать, что в коротких курсах глубина сопровождения объективно ниже, чем в длинных «профессиях» — и это логично с точки зрения экономики продукта.

Что спросить до оплаты

Прежде чем принять решение, стоит задать несколько конкретных вопросов менеджеру или куратору: как организована проверка домашних заданий и в какие сроки; есть ли живые разборы ошибок и как часто; насколько активен студенческий чат и участвуют ли в нём преподаватели; можно ли пересдать или доработать задание после получения обратной связи. Ответы на эти вопросы дадут значительно больше информации о реальном качестве сопровождения, чем любое описание на лендинге.

Качество поддержки — это то, что сложно проверить заранее, но легко почувствовать уже на второй неделе обучения. Именно поэтому наличие пробного периода, демо-урока или возможности пообщаться с действующими студентами до покупки — ценный сигнал о том, что провайдер уверен в своём продукте. В следующем разделе мы перейдём к вопросу, который волнует большинство читателей не меньше качества практики, — к деньгам, времени и реальному возврату на инвестиции.

Сколько стоит результат: время, деньги, документы и ROI практики

Разговор о стоимости обучения по кибербезопасности редко бывает честным — и с той, и с другой стороны. Платформы склонны акцентировать внимание на итоговой цифре зарплаты выпускника, студенты — сравнивать стоимость программ в отрыве от их содержания. Давайте попробуем подойти к вопросу иначе: не «сколько стоит курс», а «сколько стоит конкретный результат» — и как соотносятся вложенные ресурсы с тем, что можно предъявить рынку труда.

Время как главный ресурс

Парадоксально, но именно временные затраты чаще всего недооцениваются при выборе курса. Стоимость в рублях фиксирована и понятна заранее; стоимость в часах — нет. Практика показывает, что реальная нагрузка на практикоориентированных курсах по кибербезопасности существенно превышает заявленные цифры: если программа обещает «8–10 часов в неделю», то при добросовестном выполнении лабораторных работ и написании отчётов эта цифра нередко вырастает до 12–15 часов. Это не недостаток — это следствие того, что настоящая практика требует времени на ошибки, отладку и осмысление.

Полезный ориентир при сравнении программ — не общее количество часов курса, а соотношение практических и теоретических часов, а также реальная нагрузка по неделям. Если провайдер не может внятно ответить на вопрос «сколько часов в неделю займут лабораторные работы и домашние задания» — это информативный сигнал.

Цена практики: как считать ROI

Предлагаем простую, но рабочую модель оценки. Возьмите стоимость обучения и разделите её на количество реальных практических задач с проверкой — получите стоимость одной единицы практики. Затем оцените качество артефакта на выходе: можно ли его положить в портфолио, будет ли он понятен работодателю, отражает ли он реальные рабочие сценарии. Наконец, соотнесите это с разницей в зарплатных ожиданиях до и после курса в вашем конкретном треке.

По наблюдениям рынка, специалисты с подтверждёнными практическими навыками в кибербезопасности — особенно в направлениях pentest и DevSecOps — демонстрируют заметный разрыв в стартовых предложениях по сравнению с теми, кто прошёл преимущественно теоретические программы. Портфолио с реальными артефактами (отчёт о пентесте, настроенный пайплайн, задокументированное расследование инцидента) конвертируется в офферы значительно эффективнее, чем сертификат без подтверждённых работ.

Лука Сафонов, технический директор (CTO) и основатель в сфере этичного хакинга: Эксперт часто подчеркивает, что пентестер — это прежде всего «насмотренность» и тысячи часов в лабах. Он критикует курсы, которые обещают сделать из новичка профи за 3 месяца без ежедневного «взлома» виртуальных машин.

Документы: когда они важны, а когда нет

Вопрос документов в кибербезопасности заслуживает отдельного разговора — потому что здесь ситуация принципиально отличается от, например, юриспруденции или медицины. Работодатели в большинстве случаев оценивают практические навыки, подтверждённые портфолио и техническим интервью, а не тип документа об образовании. Это означает, что переплачивать за формат магистратуры исключительно ради диплома государственного образца — решение, которое стоит принимать осознанно.

Когда диплом или сертификат действительно влияет на карьерный трек: при трудоустройстве в государственные структуры или компании с жёсткими требованиями к документам об образовании; при работе с персональными данными и критической инфраструктурой, где регулятор предъявляет требования к квалификации специалистов; при выходе на международный рынок, где отраслевые сертификации (OSCP, CEH, CISSP) имеют значительно больший вес, чем любой российский диплом.

Нетология предлагает формат магистратуры совместно с партнёрскими вузами — это осмысленный выбор для тех, кому государственный диплом необходим по карьерным или регуляторным причинам. OTUS ориентируется на сертификаты платформы и акцентирует внимание на практической составляющей программ — что ближе к логике отраслевого рынка труда в большинстве коммерческих компаний.

Таблица «ROI практики»

| Параметр | Короткий курс (3–4 мес.) | Длинная программа / профессия (6–12 мес.) | Магистратура (1,5–2 года) |

|---|---|---|---|

| Нагрузка в неделю | 8–12 часов | 10–15 часов | 15–20 часов |

| Ключевой результат | Конкретный навык / инструмент | Специализация + портфолио | Диплом + комплексная экспертиза |

| Артефакт для найма | Проект по треку | Портфолио из нескольких работ | Дипломная работа + портфолио |

| Риски | Узкий охват, быстрое устаревание | Перегруз при совмещении с работой | Длинный горизонт, высокая стоимость |

| Ценность для найма | Средняя (зависит от глубины) | Высокая (при наличии артефактов) | Высокая (при регуляторных требованиях) |

| Когда выбирать | Точечное углубление / смена трека | Вход в профессию / специализация | Госсектор / регуляторные требования |

Главный принцип выбора по ROI

Максимальный возврат на инвестиции в обучение кибербезопасности достигается не через выбор самой дорогой или самой длинной программы, а через точное совпадение формата с целью. Короткий курс с реальным стендом и проверяемым артефактом может дать больший карьерный эффект, чем длинная программа с красивым сертификатом, но без портфолио. Вопрос не в цене курса — вопрос в том, что именно вы сможете показать работодателю через шесть месяцев после его окончания.

Как выбрать и не купить «обзорность»: чек-лист + план внедрения

Мы добрались до раздела, который, по существу, является главным практическим результатом всей статьи. Предыдущие разделы формировали аналитическую базу — теперь переведём её в конкретные инструменты: чек-лист для оценки любого курса и план первых тридцати дней, который поможет не слиться после покупки.

Схема: признаки обзорности в описании курса

Прежде чем перейти к чек-листу, зафиксируем логику, по которой обзорность проникает в программы — и почему её сложно заметить на лендинге. Цепочка выглядит следующим образом: широкие темы без deliverables → отсутствие упоминания стендов → нет описания способа проверки → нет требований к портфолио → в итоге студент получает знания, но не навык. Каждое следующее звено усиливает предыдущее: если тема сформулирована размыто, то и стенд для её отработки не нужен, и проверять, по существу, нечего.

Важно понимать, что обзорность — это не всегда злой умысел. Иногда это следствие попытки охватить слишком широкую аудиторию одной программой: когда курс рассчитан одновременно на новичков и на специалистов с опытом, он неизбежно теряет в глубине для обеих групп. Именно поэтому первый вопрос при оценке программы — не «хорошая ли платформа», а «для кого конкретно написана эта программа и совпадает ли это с моим профилем».

Чек-лист: 10 вопросов к курсу, чтобы проверить практику

Используйте этот список как рабочий инструмент — задавайте вопросы менеджеру, ищите ответы в программе и на открытых отзывах. Если больше трёх пунктов остаются без чёткого ответа — это сигнал к осторожности.

- Сколько практических работ и какой у них формат? Конкретное число заданий с описанием типа задачи — не «много практики», а «17 домашних заданий, из них 9 — лабораторные работы в стенде».

- Кто проверяет задания и по каким критериям? Куратор с техническим бэкграундом, проверяющий по рубрике, или автоматическая система с бинарным результатом — принципиально разные вещи.

- Есть ли стенд или лабораторная среда и доступен ли он после окончания курса? Доступ к стенду после обучения позволяет продолжать практику и дорабатывать портфолио.

- Что конкретно будет в портфолио? Название и формат итогового артефакта должны быть обозначены явно: «отчёт о пентесте по методологии PTES», а не «итоговый проект».

- Есть ли обсуждение ошибок и ревью отчётов? Живые разборы — признак зрелой программы с обратной связью.

- Можно ли пересдать или доработать задание? Возможность итерации — ключевой элемент настоящего обучения; без неё проверка превращается в оценку.

- Какая реальная нагрузка по неделям и каковы дедлайны? Честный ответ на этот вопрос помогает оценить совместимость курса с вашим рабочим графиком.

- Какие инструменты вы реально используете в заданиях? Список конкретных инструментов — один из лучших индикаторов глубины программы.

- Есть ли рост сложности от начала к концу курса? Линейный рост сложности — признак методически выстроенной программы; одинаковый уровень заданий от первого до последнего модуля — тревожный сигнал.

- Есть ли кейсы, приближённые к реальным рабочим сценариям? Учебные задачи, сконструированные по мотивам реальных инцидентов или пентест-проектов, формируют навык переноса — способность применять знания в нестандартных ситуациях.

План внедрения на 30 дней: как не слиться

Купить курс — это самая лёгкая часть. Значительно сложнее выстроить режим, который позволит дойти до результата, особенно при совмещении с полной занятостью. Предлагаем структуру первых четырёх недель, которая работает независимо от того, какую платформу вы выбрали.

- Неделя 1 — стенд и режим. Первостепенная задача — техническая и организационная: развернуть учебную среду, настроить рабочее пространство, зафиксировать конкретные временные слоты для занятий в календаре. Три-четыре блока по два часа в неделю работают лучше, чем размытое намерение «заниматься по вечерам». Параллельно — знакомство с первыми инструментами курса в режиме «просто запустить и посмотреть, что происходит», без давления результата.

- Неделя 2 — первая связка навыков. Цель второй недели — выполнить первое реальное задание и получить обратную связь. Именно здесь большинство людей впервые сталкиваются с настоящим затруднением — и именно здесь критически важно не пропускать разборы и не откладывать вопросы куратору. Зафиксируйте, что именно не получилось и почему: эти заметки станут основой для анализа собственного прогресса.

- Неделя 3 — мини-проект. К третьей неделе накоплено достаточно материала для первой самостоятельной связки навыков. Поставьте себе мини-задачу, выходящую за рамки конкретного домашнего задания: воспроизведите изученную технику на другом учебном сценарии, попробуйте написать короткий отчёт по пройденному материалу, настройте что-то в стенде без инструкции. Это момент, когда знание начинает превращаться в навык.

- Неделя 4 — портфолио, резюме, публичность. Финальная неделя первого месяца — время зафиксировать результат. Оформите первый артефакт: даже если итоговый проект ещё впереди, промежуточная работа, оформленная по стандарту (с описанием задачи, методологией и выводами), уже является элементом портфолио. Обновите резюме или профиль на профессиональной площадке, отразив новые инструменты и навыки. Публичная фиксация прогресса — даже в виде короткого поста — создаёт дополнительный механизм ответственности перед собой.

Договор с собой: как не слиться во второй половине курса

Первый месяц, как правило, проходит на энтузиазме. Второй и третий — зона реального испытания. Практика показывает, что студенты чаще всего бросают курс не из-за сложности материала, а из-за накопленного долга по заданиям и ощущения, что «уже не догнать». Простое правило: никогда не пропускайте более одного задания подряд без явной договорённости с куратором о переносе. Накопленный долг по домашним работам в кибербезопасности особенно критичен — каждое следующее задание строится на предыдущем, и пробелы в практике имеют свойство накапливаться нелинейно.

FAQ: быстрые ответы на главные вопросы

- Можно ли начать с нуля — без технического образования? Технически — да, практически — с оговорками. Оба провайдера предлагают программы с входом «с нуля», однако важно понимать, что кибербезопасность опирается на фундамент из сетей, операционных систем и базового скриптинга. Если этого фундамента нет, первые недели курса будут значительно сложнее — и именно здесь критична поддержка куратора. Наш совет: перед стартом потратьте две-три недели на самостоятельное знакомство с Linux-командной строкой и базовыми сетевыми протоколами — это сделает практические задания с первых недель осмысленными, а не пугающими.

- Сколько времени в неделю реально нужно — и можно ли совмещать с работой? Честный ответ: на практикоориентированных курсах по кибербезопасности реальная нагрузка составляет от 10 до 15 часов в неделю при добросовестном выполнении лабораторных работ.

- Будут ли реальные инструменты — Kali Linux, Burp Suite, Wireshark? Это один из ключевых вопросов, который стоит задать до оплаты — и не довольствоваться общим «да, используем». Уточните: в каких именно модулях и заданиях используется каждый инструмент, это демонстрация преподавателя или самостоятельная работа студента, есть ли доступ к стенду для самостоятельной практики вне домашних заданий.

- Что конкретно можно положить в портфолио после курса? Ответ зависит от трека: пентестер кладёт в портфолио отчёт о тестировании с описанием методологии, цепочкой уязвимостей и рекомендациями; DevSecOps-специалист — настроенный пайплайн с документированными политиками безопасности; IR-аналитик — задокументированное расследование инцидента с timeline и атрибуцией по MITRE ATT&CK; специалист по cloud security — аудит учебной облачной среды с выявленными мисконфигурациями.

- Если мне нужен Cloud Security — как выбрать между провайдерами? Ключевой вопрос для этого трека — наличие практической работы в реальной облачной среде. Уточните: с каким провайдером (AWS, Azure, GCP) ведётся работа, предоставляется ли учебный аккаунт или студент использует собственный, есть ли задания по аудиту конфигураций и настройке IAM-политик руками.

- Если я хочу в SOC или IR — что важнее: инструменты или методология? Парадоксальный, но честный ответ: методология важнее — при условии, что она отработана на реальных инструментах. Ищите программы, где методология (в том числе MITRE ATT&CK, kill chain, процедуры обработки инцидентов) отрабатывается на конкретных учебных кейсах, а не излагается как теория.

- Имеет ли смысл проходить курс, если уже есть опыт в ИБ? Имеет — при одном условии: программа должна давать то, чего у вас нет. Это может быть смежная специализация (например, переход от defensive security к offensive), новый инструментарий, архитектурный взгляд на проблемы безопасности или подготовка к отраслевой сертификации.

Заключение

Мы прошли длинный путь — от определения того, что такое настоящая практика, до конкретных инструментов выбора и плана первых тридцати дней. Пришло время зафиксировать главное — коротко и без повторения того, что уже было сказано.

Три вывода, которые стоит унести из этой статьи

- Первый: хотите hands-on — выбирайте по проверке и стендам, а не по названию платформы. Бренд провайдера — слабый предиктор качества конкретной программы. Внутри линейки одной платформы соседствуют курсы с полноценной лабораторной средой и курсы, где практика сводится к заданиям с автопроверкой. Единственный надёжный способ оценить глубину — применить чек-лист из десяти вопросов к конкретной программе, а не к платформе в целом.

- Второй: хотите карьерный трек — выбирайте по артефактам и глубине специализации. Pentest, DevSecOps, IR&Forensics и Cloud Security — это разные профессии с разными рабочими артефактами и требованиями к входным навыкам. Программа, которая обещает охватить всё сразу за четыре месяца, почти гарантированно даёт обзорность по каждому направлению. Чем конкретнее сформулирован результат курса — тем выше вероятность, что он реально достижим.

- Третий: хотите ROI — смотрите на соотношение практики, времени и результата, а не на цену. Самый дорогой курс не равно самый эффективный. Самый длинный — не равно самый глубокий. Реальный возврат на инвестиции в обучение кибербезопасности определяется одним вопросом: что именно вы сможете показать работодателю через шесть месяцев? Если ответ на этот вопрос есть — и он конкретный — курс, скорее всего, стоит своих денег.

Если вы планируете обучение, рекомендуем обратить внимание на подборку курсов по кибербезопасности. Она подойдёт тем, кто только начинает осваивать профессию специалиста по информационной безопасности и хочет выбрать практикоориентированную программу. В курсах предусмотрены как теоретическая база, так и задания с практической частью.

Рекомендуем посмотреть курсы по кибербезопасности

| Курс | Школа | Цена | Рассрочка | Длительность | Дата начала | Ссылка на курс |

|---|---|---|---|---|---|---|

|

Специалист по кибербезопасности

|

Eduson Academy

114 отзывов

|

Цена

145 900 ₽

|

От

12 158 ₽/мес

0% на 24 месяца

19 047 ₽/мес

|

Длительность

6 месяцев

|

Старт

26 марта

Вт, Чт, 19:00-22:00 по МСК

|

Подробнее |

|

Кибербезопасность

|

Нетология

46 отзывов

|

Цена

245 000 ₽

|

От

300 ₽/мес

|

Длительность

22 месяца

|

Старт

1 апреля

|

Подробнее |

|

Профессия Специалист по кибербезопасности

|

Skillbox

232 отзыва

|

Цена

178 274 ₽

356 547 ₽

Ещё -20% по промокоду

|

От

5 751 ₽/мес

Без переплат на 31 месяц с отсрочкой платежа 6 месяцев.

|

Длительность

12 месяцев

|

Старт

27 марта

|

Подробнее |

|

Кибербезопасность

|

ЕШКО

19 отзывов

|

Цена

4 352 ₽

5 800 ₽

|

От

1 088 ₽/мес

1 450 ₽/мес

|

Длительность

4 месяца

|

Старт

24 марта

|

Подробнее |

GeekBrains vs SkillFactory: Android — где быстрее дойти до первого приложения в портфолио

GeekBrains vs SkillFactory Android — где реально быстрее дойти до первого приложения? Разбираем программы, практику и сроки: когда появится проект в GitHub и как не растянуть обучение на месяцы.

Hexlet vs Skillbox: что выгоднее по цене «за навык», если считать проекты и ревью?

Что лучше — Hexlet или Skillbox, если считать не цену курса, а результат? Где быстрее прокачать навыки, получить проекты в портфолио и не потерять деньги — разберём в статье.

OTUS vs SkillFactory: автотесты — где больше «пишем код», а где больше «разбираем подходы»

Если вы ищете курс по автоматизации тестирования, который сочетает теорию и практику, вы попали по адресу. В этой статье мы сравниваем два популярных курса: OTUS и SkillFactory, чтобы помочь вам определиться с выбором. Какой из них поможет вам быстрее освоить важнейшие навыки тестирования? Читайте и узнайте все подробности!

OTUS vs ProductStar: куда идти технарю, чтобы стать продактом — честное сравнение подходов

OTUS или ProductStar — что выбрать, если вы хотите перейти в продакт-менеджмент? Разбираем разницу в обучении, практике и результате, чтобы вы не потратили время зря.