Как защитить банковскую карту и не попасть на уловки мошенников

В мире, где каждый клик может стоить вам состояния, а каждый недовольный сотрудник — репутации всей компании, защита информации становится не просто строчкой в бюджете, а вопросом выживания. Современные угрозы давно вышли за рамки банального фишинга — теперь под прицелом находятся не только данные ваших банковских карт, но и корпоративные секреты, клиентские базы и даже цифровая репутация.

Разберемся, как выстроить многоуровневую защиту, которая убережет и ваш кошелек, и бизнес.

- Почему защита данных и активов — это не паранойя, а необходимость

- Личная безопасность: как защитить свои деньги и банковскую карту от мошенников

- Основные правила работы с банковскими картами

- Как защитить карту при онлайн-покупках

- Фишинг и телефонное мошенничество: как распознать обман

- Корпоративная безопасность: как защитить бизнес от внутренних угроз и нелояльных сотрудников

- Почему утечки и саботаж — это не миф

- Проверка сотрудников при приёме на работу

- Мониторинг сотрудников в процессе работы

- Опросы, анкетирование и внутренняя культура

- Современные технологии защиты: что могут DLP, антивирусы и аналитика поведения

- Что делать, если данные или деньги уже украли

- Юридическая сторона: как закон защищает ваши деньги и информацию

- Заключение: защита — это система, а не разовая акция

- Рекомендуем посмотреть курсы по кибербезопасности

Почему защита данных и активов — это не паранойя, а необходимость

Помните анекдот про паранойю? «Если вы думаете, что за вами следят — это не значит, что за вами не следят». Так вот, в цифровом мире 2025 года это уже даже не шутка — это реальность, с которой приходится считаться и простым смертным, и топ-менеджерам корпораций.

По данным Центробанка, только в 2019 году мошенники украли у банковских клиентов 6,42 млрд рублей — и это лишь официальные цифры, которые, как мы понимаем, представляют собой верхушку айсберга (даже не верхушку — скорее, снежинку на его поверхности). Реальные потери могут быть в разы больше, ведь многие жертвы предпочитают не сообщать о своих финансовых потерях из-за чувства стыда или неверия в эффективность правоохранительных органов.

С ростом удалённой работы (спасибо пандемии и меняющемуся отношению к офисной культуре) риски утечек конфиденциальных данных выросли экспоненциально. Теперь ваши сотрудники обрабатывают чувствительную информацию не в защищенном корпоративном периметре, а сидя в кафе за соседним столиком с потенциальным конкурентом или, что еще хуже, на домашнем компьютере, где все пароли хранятся в текстовом файле с оригинальным названием «passwords.txt» (да-да, я знаю, что вы так делаете — по крайней мере, таково мое личное оценочное суждение).

Современные злоумышленники не стоят на месте — они эволюционируют быстрее, чем антивирусные программы успевают их отлавливать. Фишинговые схемы становятся все изощреннее, социальная инженерия достигла таких высот, что порой даже опытный безопасник может попасться на удочку. А с внедрением ИИ в арсенал мошенников (привет, дипфейки и автоматически генерируемые фишинговые письма от GPT-4) классические методы защиты становятся всё менее эффективными.

| Угрозы для физических лиц | Угрозы для юридических лиц |

|---|---|

| Фишинговые атаки и поддельные сайты | Утечки через нелояльных сотрудников |

| Телефонное мошенничество (звонки «из банка») | Целенаправленные хакерские атаки |

| Скимминг (кража данных с карты) | Промышленный шпионаж |

| Кража личных данных в социальных сетях | Репутационные атаки и черный PR |

| Утечки данных из компаний-партнеров | Шантаж и вымогательство |

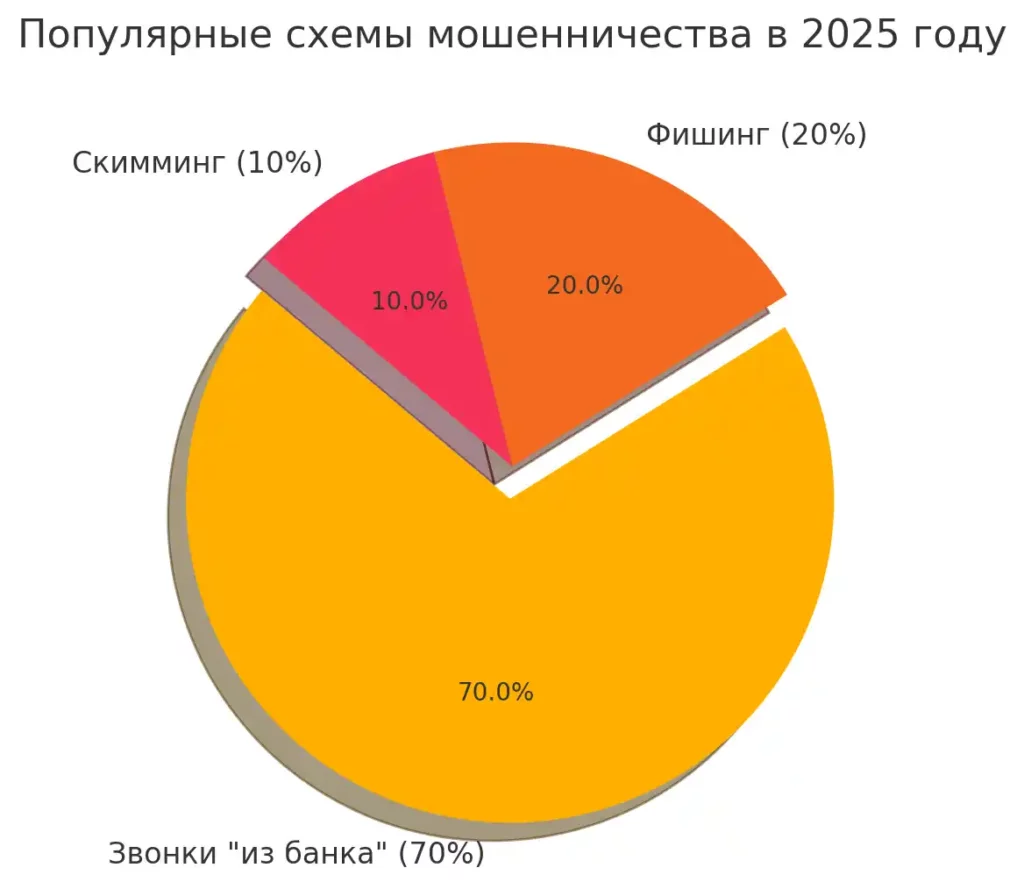

На диаграмме видно, что наибольшая доля приходится на телефонные звонки от «сотрудников банка» (70%), затем идет фишинг (20%) и скимминг (10%)

При этом, как показывает практика, в 70% случаев деньги у клиентов банков похищаются через звонки «сотрудников службы безопасности» — простейший метод социальной инженерии, который работает до сих пор, несмотря на все предупреждения и образовательные кампании.

Так что да — защита данных и активов в 2025 году это не паранойя, а необходимость. И даже если вы думаете, что вас это не коснется (ведь вы-то точно слишком умны, чтобы попасться), помните: самая успешная стратегия мошенников строится именно на этой самоуверенности.

Личная безопасность: как защитить свои деньги и банковскую карту от мошенников

Давайте признаемся честно: большинство из нас относится к безопасности своих финансов примерно так же, как к походу к стоматологу — знаем, что надо, но откладываем до первой острой боли. А ведь современные мошенники работают с таким изяществом, что порой вы даже не заметите исчезновения денег, пока не полезете в кошелек за последней тысячей на такси до дома.

Основные правила работы с банковскими картами

Казалось бы, банальные истины, которые уже должны были отпечататься в подкорке каждого владельца пластика, но по какой-то причине продолжают оставаться секретным знанием для многих. Возможно, все дело в том, что мы думаем, будто «со мной такого точно не случится» — классическая когнитивная ошибка, от которой страдает примерно 99% населения (включая автора этих строк, который однажды чуть не перевел деньги «сотруднику службы безопасности Сбера», и лишь чудом — в виде внезапно севшего телефона — избежал неприятностей).

5 правил безопасного обращения с картой, которые могут спасти ваш бюджет:

- Держите карту и её данные при себе — Никогда (НИКОГДА!) не передавайте полные данные карты посторонним. Никаких фотографий карты в соцсетях или мессенджерах. Помните: для проведения онлайн-операций достаточно знать номер карты, срок действия и CVV-код. Это всё равно что оставить ключи от квартиры под ковриком с запиской «Эти ключи от квартиры №27».

- Контролируйте операции как параноик — Подключите СМС-уведомления обо всех операциях и научитесь реагировать на них мгновенно. Если видите подозрительную транзакцию — немедленно (я подчеркиваю — НЕМЕДЛЕННО) блокируйте карту через приложение или звонок в банк. Не «сейчас закончу смотреть серию и позвоню», а вот прямо сейчас, бросив всё.

- Проверяйте сайты перед оплатой — Обращайте внимание на HTTPS в адресной строке и наличие замочка. Вводите данные карты только на проверенных ресурсах. Если сайт выглядит как сделанный второкурсником на коленке за пиво, лучше воздержитесь от покупок, даже если скидка там 99%.

- Не используйте одинаковые пароли — Для банковского приложения пароль должен быть сложнее, чем дата вашего рождения или «qwerty123». В идеале — генерировать случайный набор символов и хранить его в защищенном менеджере паролей. И нет, записка с паролем, приклеенная к монитору скотчем, не является «защищенным менеджером».

- Регулярно меняйте PIN-код — Раз в 3 месяца посещайте банкомат и меняйте PIN. И нет, «1234» — это не безопасный PIN, как и год вашего рождения. Старайтесь создавать комбинации, не связанные с личными данными, которые можно узнать из соцсетей.

Как защитить карту при онлайн-покупках

Интернет-шоппинг превратился из экзотики в повседневную реальность, но с ростом объемов онлайн-платежей растут и аппетиты мошенников, для которых интернет — это бескрайнее поле для экспериментов с вашими финансами.

Первое, что стоит сделать — установить суточный лимит на онлайн-покупки. Да, это может быть неудобно, когда вы решите импульсивно купить новый iPhone (который, давайте честно, вам не особенно нужен), но зато ограничит потенциальные потери, если ваша карта все-таки попадет в руки злоумышленников.

Второе — используйте виртуальные карты для онлайн-платежей. Это цифровой аналог вашей обычной карты, который можно создать в приложении буквально за пару кликов. Виртуальную карту можно привязать к конкретному магазину или использовать для разовой покупки, а потом удалить. Таким образом, даже если данные попадут к мошенникам, они не смогут добраться до основного счета.

Двухфакторная аутентификация — еще один мощный барьер, который значительно усложняет жизнь киберпреступникам. Когда для подтверждения платежа требуется не только ввести пароль, но и подтвердить операцию через СМС или push-уведомление, шансы мошенников успешно увести ваши деньги стремятся к нулю (хотя, конечно, изобретательные товарищи могут попытаться заполучить и эти коды через социальную инженерию).

И, пожалуй, самое важное правило — НИКОГДА не сохраняйте данные карты в браузере или на маркетплейсах. Да, каждый раз вводить 16 цифр немного утомительно, но это намного безопаснее, чем хранить их на серверах компаний, которые регулярно подвергаются атакам. Помните утечку из латвийского маркетплейса Joom, когда в сеть попали данные 55 тысяч банковских карт? Вот именно.

Фишинг и телефонное мошенничество: как распознать обман

Фишинг — это как рыбалка, только вместо червячка на крючке — поддельный сайт или письмо, а вместо рыбы — вы и ваши деньги. Причем современные «рыбаки» используют такие продвинутые приманки, что даже опытный «карась» может не заметить подвоха.

Одна из популярных схем — это письмо о блокировке банковской карты с просьбой перейти по ссылке для «разблокировки». Ссылка, конечно же, ведет на поддельный сайт, который внешне может быть практически неотличим от настоящего (кроме адресной строки, на которую почему-то никто не смотрит). Там вас попросят ввести все данные карты, включая CVV, и… поздравляю, можно начинать звонить в банк и блокировать всё.

Телефонное мошенничество — еще более изощренный метод, потому что он играет на эмоциях и не дает времени на размышления. Звонящий представляется сотрудником службы безопасности банка и сообщает о подозрительной операции по вашей карте. Дальше следует стандартный сценарий: «Для отмены операции нам нужно подтвердить вашу личность» или «Для защиты средств необходимо перевести деньги на безопасный счет».

| Фразы-триггеры мошенников | Что это означает на самом деле |

|---|---|

| «С вашей карты пытаются снять деньги» | Попытка вызвать панику и отключить критическое мышление |

| «Назовите код из СМС для отмены операции» | Попытка получить код подтверждения для ПРОВЕДЕНИЯ операции |

| «Переведите деньги на защищенный счет» | Попытка заставить вас самостоятельно перевести средства мошенникам |

| «Не сообщайте о нашем разговоре никому» | Попытка изолировать вас от возможных советчиков, которые могли бы разоблачить обман |

| «Ваш счет заблокирован, нужно срочно…» | Создание ложного чувства срочности, чтобы вы действовали на эмоциях, а не на логике |

Главное правило при получении подобных звонков: положите трубку. Затем самостоятельно позвоните в банк по номеру, указанному на официальном сайте или на обороте вашей карты. Настоящие сотрудники банка НИКОГДА не просят назвать полные данные карты, пароли или коды из SMS.

И помните: если что-то кажется слишком хорошим или слишком пугающим, чтобы быть правдой, — скорее всего, это мошенничество. Банки не раздают миллионы просто так, и ни один платеж не требует такой срочности, которую вам пытаются навязать мошенники.

Корпоративная безопасность: как защитить бизнес от внутренних угроз и нелояльных сотрудников

Если вы думаете, что главные угрозы для вашего бизнеса приходят извне, позвольте мне вернуть вас в суровую реальность: ваш самый опасный противник может сидеть в соседнем кабинете, мило улыбаться на корпоративах и даже получать от вас премии. Инсайдерские угрозы — это не голливудские сказки, а вполне прозаическая проблема, с которой сталкиваются компании всех размеров.

Почему утечки и саботаж — это не миф

По данным исследования Solar JSOC, более 80% всех утечек корпоративной информации происходит по вине сотрудников. При этом примерно половина этих случаев — результат злого умысла (привет, коварные планы мести уволенного сисадмина), а вторая половина — банальная человеческая глупость и неосторожность (когда гордый менеджер публикует фото с презентации, случайно засветив на заднем плане всю годовую стратегию компании).

Статистика показывает, что средняя стоимость одной утечки для компании среднего размера составляет около 3,9 миллиона долларов (да-да, не рублей). И это не только прямые финансовые потери, но и затраты на восстановление репутации, юридические разбирательства, штрафы регуляторов и, конечно же, упущенная выгода.

Самое интересное: большинство руководителей искренне уверены, что их компания вне зоны риска, потому что «у нас дружный коллектив» и «мы платим конкурентные зарплаты». Позвольте мне разочаровать вас — мотивацией для «слива» конфиденциальной информации могут стать не только деньги, но и обида, месть, идеологические разногласия или даже простое желание «насолить» начальству за то, что не дали повышения.

Проверка сотрудников при приёме на работу

«Доверяй, но проверяй» — этот принцип особенно актуален, когда речь идет о людях, которые будут иметь доступ к вашим корпоративным секретам, клиентской базе или финансам. Важно понимать: тщательная проверка кандидатов не противоречит закону, если вы действуете в рамках правового поля и получаете информированное согласие.

Что можно проверять законно? Во-первых, рекомендации с предыдущих мест работы (хотя, будем честны, мало кто из кандидатов укажет в качестве рекомендателя руководителя, с которым расстался со скандалом). Во-вторых, открытые источники — социальные сети кандидата, которые могут рассказать о нем гораздо больше, чем самое тщательно составленное резюме.

По моему опыту, именно профили в социальных сетях зачастую раскрывают истинное лицо человека. Например, кандидат, который в резюме пишет о своей высокой стрессоустойчивости, может в своем Twitter’е регулярно жаловаться на коллег и руководство. Или соискатель на должность финансового аналитика публикует фотографии роскошной жизни, явно не соответствующей указанному в резюме опыту работы и потенциальной зарплате.

Рекомендации HR-службе при проверке кандидатов:

- Проверяйте цифровой след — Изучите, что кандидат публикует в социальных сетях, какие комментарии оставляет, какие мнения высказывает. Обратите внимание на несоответствия между «онлайн-версией» и тем образом, который он представляет на собеседовании.

- Используйте проверочные тесты — Психологические тесты, кейсы и задания могут многое рассказать о ценностях, мотивации и профессиональной этике кандидата. Но помните: результаты тестов — это только один из индикаторов, а не финальный вердикт.

- Проверяйте документы об образовании — К сожалению, подделка дипломов и сертификатов — не такая уж редкость. Особенно важно проверять документы кандидатов на ключевые позиции.

- Используйте пробный период — Трехмесячный испытательный срок — отличный инструмент не только для оценки профессиональных навыков, но и для наблюдения за поведением нового сотрудника в коллективе.

- Берите письменное согласие на проверку — Обязательно получайте от кандидата письменное согласие на сбор и обработку персональных данных, включая проверку предоставленной информации.

- Проверяйте кредитную историю (для финансовых позиций) — Если сотрудник будет иметь доступ к финансам компании, целесообразно (с его согласия) проверить его кредитную историю. Человек с большими долгами может быть более уязвим для подкупа или склонен к финансовым махинациям.

- Анализируйте поведение во время интервью — Обратите внимание на невербальные сигналы, противоречия в рассказе о предыдущем опыте, реакцию на неудобные вопросы.

Мониторинг сотрудников в процессе работы

Итак, вы наняли идеального кандидата, который прошел все проверки и влился в коллектив. Можно расслабиться? Увы, нет. Люди меняются, обстоятельства меняются, и вчерашний лояльный сотрудник завтра может стать источником серьезных проблем.

Современные DLP-системы (Data Leak Prevention) позволяют контролировать перемещение конфиденциальной информации внутри компании и предотвращать ее утечку. Такие решения, как Solar Dozor, умеют распознавать даже замаскированные попытки передачи чувствительных данных, например, когда сотрудник пытается вынести информацию в виде фотографии на экране телефона.

DLP-системы умеют анализировать переписку сотрудников (да, это законно, если сотрудники предупреждены о такой возможности при найме), мониторить их активность в корпоративной сети, отслеживать аномальное поведение (например, внезапный доступ к непрофильным документам или попытки копирования большого объема данных).

Но здесь возникает тонкая грань между законным контролем и нарушением прав сотрудников на приватность. Мониторинг должен быть обоснован бизнес-необходимостью и соответствовать законодательству.

| Что можно мониторить | Что мониторить нельзя |

|---|---|

| Корпоративную почту и мессенджеры | Личную переписку в личных аккаунтах |

| Использование корпоративных файлов и данных | Личные файлы на рабочем компьютере (при четком разделении) |

| Рабочее время и активность в рабочих системах | Активность вне рабочего времени |

| Посещение сайтов с рабочих устройств | Содержимое личных устройств, даже подключенных к корпоративной сети |

| Звонки по корпоративным телефонам | Личные звонки с личных устройств |

Важно помнить, что тотальный контроль может привести к обратному эффекту — снижению мотивации, ухудшению атмосферы в коллективе и, как следствие, падению производительности. Баланс между безопасностью и доверием — ключевой фактор успешной стратегии корпоративной безопасности.

Опросы, анкетирование и внутренняя культура

Иногда самый эффективный способ выявить потенциальные угрозы — это просто спросить. Регулярные анонимные опросы могут показать общее настроение в коллективе, выявить проблемные зоны и даже предотвратить крупные инциденты.

Например, если в анкетах появляются жалобы на несправедливое распределение бонусов или отсутствие карьерных перспектив, это может быть первым звоночком потенциальных проблем с лояльностью. А если сотрудники начинают массово жаловаться на высокую нагрузку и выгорание, риск непреднамеренных ошибок и утечек возрастает в разы.

Как понять, что сотрудник «на грани» и может представлять угрозу? Обратите внимание на резкие изменения в поведении: замкнутость или, наоборот, чрезмерная общительность, нестандартное рабочее время (постоянная работа допоздна или в выходные), внезапный интерес к информации, не относящейся к прямым обязанностям, отказ от отпуска (классический признак мошенничества в финансовой сфере).

Корпоративная культура — это не просто модные слова и пинг-понг в офисе. Это создание такой атмосферы, где сотрудники чувствуют себя частью чего-то большего, где они лояльны не из страха перед DLP-системами, а потому что разделяют ценности компании. Это, пожалуй, самый долгосрочный и эффективный инструмент защиты от внутренних угроз.

Инвестируйте в развитие корпоративной культуры, создавайте прозрачные системы мотивации, обеспечивайте справедливое отношение к сотрудникам — и риск столкнуться с недобросовестными действиями внутри компании значительно снизится. Ведь, как показывает практика, люди гораздо менее склонны вредить тому, что считают «своим».

Современные технологии защиты: что могут DLP, антивирусы и аналитика поведения

Если вы думаете, что единственная защита ваших данных — это пароль «qwerty123» и вера в человеческую порядочность, то я вас разочарую: в 2025 году этого катастрофически недостаточно. Современные технологии защиты — это сложный комплекс решений, каждое из которых закрывает свою брешь в вашей цифровой безопасности. Разберемся, что из себя представляют эти инструменты и как они могут спасти ваш бизнес от краха (а личные финансы — от неожиданного путешествия на Карибы, но, увы, без вашего участия).

DLP-системы (Data Leak Prevention) — это, по сути, всевидящее око Саурона, только на страже ваших корпоративных секретов. Такие решения, как Solar Dozor, умеют отслеживать все передвижения чувствительной информации внутри компании и предотвращать их несанкционированную утечку. И нет, я не преувеличиваю — современные DLP действительно способны распознать даже замаскированные попытки передачи данных.

Например, технология IDID (ID identification) анализирует текстовые сообщения в режиме реального времени и распознает последовательности цифр и букв, которые могут представлять собой номера кредитных карт. А графические шаблоны помогают выявлять попытки передачи конфиденциальной информации в виде изображений — скажем, если ваш сотрудник решит сфотографировать экран с клиентской базой и отправить фото конкурентам.

Антивирусы — старые добрые стражи вашей цифровой крепости, которые, несмотря на возраст концепции, не теряют актуальности. Современные антивирусные решения давно перестали быть просто сканерами файлов — теперь это комплексные системы, умеющие отслеживать подозрительную активность, блокировать фишинговые сайты и защищать от программ-вымогателей.

Но самое интересное направление — это системы анализа поведения пользователей (User and Entity Behavior Analytics, UEBA). Они строят модель нормального поведения каждого сотрудника и бьют тревогу при любых отклонениях. Скажем, если бухгалтер Мария обычно работает с 9 до 18 и взаимодействует только с определенными финансовыми системами, а вдруг в субботу в 3 часа ночи пытается получить доступ к базе клиентов — системы UEBA немедленно блокируют доступ и оповещают службу безопасности.

| Инструмент | Что защищает | Преимущества | Ограничения |

|---|---|---|---|

| DLP | Конфиденциальные данные компании от утечек | Контроль всех каналов коммуникации, выявление инсайдеров | Высокая стоимость, сложность настройки, возможны ложные срабатывания |

| Антивирусы | Устройства от вредоносного ПО | Доступная цена, простота использования, постоянные обновления | Реактивный характер защиты, не защищает от целевых атак |

| UEBA | От аномального поведения пользователей | Выявление внутренних угроз, низкий процент ложных срабатываний | Требует времени на обучение, сложность интерпретации результатов |

| Шифрование | Данные при передаче и хранении | Даже при перехвате данные остаются защищенными | Потеря ключа шифрования может привести к полной потере данных |

| Токенизация | Платежные данные при проведении транзакций | Замена реальных данных токенами, которые бесполезны для мошенников | Применима в основном для финансовой информации |

Технология шифрования — еще один мощный инструмент защиты, который превращает ваши данные в нечитаемый набор символов для всех, кто не имеет ключа доступа. В интернете шифрование осуществляется с помощью протоколов SSL/TLS, что особенно важно при передаче финансовой информации. Когда вы видите «https» в адресной строке и значок замка, это означает, что ваше соединение зашифровано.

Токенизация, в свою очередь, заменяет чувствительные данные (например, номер кредитной карты) на уникальные цифровые идентификаторы — токены. Эти токены бесполезны для злоумышленников, так как они не содержат никакой конфиденциальной информации и не могут быть использованы для совершения транзакций вне вашей системы.

Важно понимать, что ни одно из этих решений по отдельности не обеспечивает 100% защиты. Современная стратегия кибербезопасности — это многослойный подход, где каждый уровень компенсирует слабые места других. Как в той старой притче про слепых мудрецов, которые ощупывали разные части слона — только совокупность всех технологий дает полную картину защиты.

И да, внедрение таких систем стоит денег. Иногда немалых. Но позвольте задать вам вопрос: сколько стоит репутация вашей компании? Сколько стоит доверие клиентов, которое разрушится в один миг, если их данные окажутся в открытом доступе? Как показывает практика, затраты на предотвращение утечек в разы меньше, чем расходы на ликвидацию последствий крупного инцидента безопасности.

Выбирая технологии защиты, важно соотносить их с масштабом вашего бизнеса и чувствительностью обрабатываемых данных. Малому бизнесу, возможно, будет достаточно хорошего антивируса и базовых практик информационной безопасности, в то время как предприятиям, работающим с персональными данными или финансовой информацией, потребуются комплексные DLP-решения и продвинутая аналитика поведения.

Что делать, если данные или деньги уже украли

Итак, случилось непоправимое — вы обнаружили, что ваши данные утекли или, что еще хуже, с карты испарились деньги. Первая реакция — паника, желание закрыться в темной комнате и рыдать под одеялом (по крайней мере, так реагирую я, когда обнаруживаю любые финансовые проблемы). Но давайте отложим этот душераздирающий сценарий на потом и сфокусируемся на том, как минимизировать ущерб и, возможно, — о, чудо! — вернуть хотя бы часть утраченного.

Для физических лиц путь к спасению начинается с молниеносной реакции. И когда я говорю «молниеносной», я не имею в виду «подумаю об этом завтра, когда выспался» — я имею в виду «брось всё, что делаешь сейчас, даже если ты на свидании с человеком своей мечты, и действуй». Каждая минута промедления — это потенциально невозвратные потери.

Первое и самое важное — немедленно блокируйте скомпрометированную карту. Не ждите, пока мошенники опустошат счет до последней копейки. В большинстве банковских приложений это можно сделать буквально парой нажатий, без звонков и ожидания на линии. Если же приложение недоступно — звоните на горячую линию банка (номер обычно указан на обороте карты).

Второй шаг — обращение в банк с заявлением о несанкционированных операциях. По закону, у вас есть 24 часа с момента получения уведомления о подозрительной транзакции, чтобы сообщить об этом банку. Если вы укладываетесь в этот срок и можете доказать, что не совершали операцию, шансы на возврат средств довольно высоки.

Третий шаг — обращение в правоохранительные органы. Да, я знаю, что большинство из вас скептически хмыкнуло, представив эффективность этого шага. Но без заявления в полицию вы не сможете полноценно защищать свои права, если дело дойдет до суда с банком. Кроме того, информация о вашем случае может помочь выявить серийных мошенников.

Для бизнеса ситуация несколько сложнее, так как помимо финансовых потерь, утечка данных может привести к катастрофическим репутационным последствиям и даже административной или уголовной ответственности (если речь идет о персональных данных клиентов).

Чек-лист действий при обнаружении утечки данных в компании:

- Изолируйте проблему — Определите масштаб утечки и немедленно перекройте каналы, через которые происходит или может происходить утечка.

- Соберите кризисную команду — В нее должны входить представители IT-безопасности, юристы, PR-специалисты и топ-менеджмент.

- Проведите внутреннее расследование — Выясните, какие именно данные утекли, кто мог иметь к ним доступ, и как произошла утечка. Сохраняйте все доказательства для возможного судебного разбирательства.

- Уведомите пострадавших — Если утекли персональные данные клиентов, вы обязаны уведомить их об этом в течение 72 часов с момента обнаружения утечки (согласно требованиям многих юрисдикций, включая GDPR).

- Обратитесь в правоохранительные органы — Подайте заявление о преступлении, предоставив все собранные доказательства.

- Разработайте PR-стратегию — Честное и открытое информирование о произошедшем обычно вызывает меньший репутационный ущерб, чем попытки скрыть инцидент, который все равно станет достоянием общественности.

- Внедрите корректирующие меры — Устраните выявленные уязвимости, обновите протоколы безопасности, проведите дополнительное обучение сотрудников.

- Подготовьте документы для регуляторов — В зависимости от типа утекших данных, вы можете быть обязаны уведомить соответствующие государственные органы.

Отдельно стоит отметить необходимость подготовки к таким инцидентам заранее. Наличие детального плана реагирования на утечки данных или финансовые потери может значительно сократить время реакции и минимизировать ущерб.

И не забывайте, что после любого инцидента критически важно провести «работу над ошибками» — анализ произошедшего и внедрение дополнительных мер защиты, чтобы избежать повторения ситуации в будущем. Как гласит старая, но от этого не менее мудрая пословица: «Дурак учится на своих ошибках, умный — на чужих». Так давайте хотя бы будем дураками, которые извлекают уроки, а не теми, кто наступает на те же грабли дважды (или трижды, или… вы поняли).

В завершение — небольшой, но важный совет: документируйте все свои действия и все общение с банком, правоохранительными органами и прочими вовлеченными сторонами. Фиксируйте даты, времена звонков, имена сотрудников, с которыми вы общались. Эта информация может оказаться бесценной, если дело дойдет до судебных разбирательств или вам придется доказывать свою добросовестность перед регуляторами.

Юридическая сторона: как закон защищает ваши деньги и информацию

Если вы думаете, что законы о защите информации — это скучная тема для занудных юристов в костюмах, которые только и делают, что перекладывают бумажки с места на место, то вынужден вас разочаровать. В современном мире именно эти законы часто становятся последним рубежом обороны между вашими данными и армией охотников за ними.

Российское законодательство в области защиты информации, на удивление многим скептикам (среди которых когда-то числился и ваш покорный слуга), достаточно проработано и предоставляет серьезные механизмы защиты как для физических лиц, так и для бизнеса. Другое дело, что далеко не все знают о своих правах и умеют ими пользоваться (что, кстати, на руку тем самым охотникам).

Краеугольным камнем защиты персональных данных в России является Федеральный закон №152-ФЗ «О персональных данных», который регулирует обработку персональной информации и накладывает серьезные обязательства на операторов этих данных. Если компания хранит ваши персональные данные (а к ним относятся не только ФИО и паспортные данные, но и, например, история покупок или информация о банковских картах), она обязана обеспечить их безопасность.

В сфере финансовой безопасности действует целый ряд нормативных актов, включая Федеральный закон №161-ФЗ «О национальной платежной системе», который регулирует электронные платежи и устанавливает ответственность банков за несанкционированные операции.

Отдельного внимания заслуживает вопрос о правах работодателя в отношении мониторинга сотрудников. Многие руководители ошибочно полагают, что установка камер наблюдения в офисе или мониторинг рабочей почты — это нарушение личных прав работников. На самом деле Трудовой кодекс РФ разрешает такой контроль, но с оговорками: сотрудники должны быть официально уведомлены о нем, а мониторинг должен быть связан с выполнением трудовых обязанностей.

Что касается доказательства своей правоты в суде (если, не дай бог, до этого дойдет), то здесь ключевым фактором становится наличие документов и доказательств. В случае с банковскими мошенничествами важно иметь подтверждение того, что вы обратились в банк в течение 24 часов после обнаружения несанкционированной операции. Это может быть чек-талон с указанием времени обращения, запись разговора с оператором или хотя бы скриншот обращения через мобильное приложение.

| Закон | Что защищает | Ключевые требования |

|---|---|---|

| 152-ФЗ «О персональных данных» | Персональные данные граждан | Обязательное согласие на обработку, обеспечение безопасности хранения, право на удаление |

| 161-ФЗ «О национальной платежной системе» | Электронные платежи | Обязанность банка возместить средства при своевременном уведомлении, двухфакторная аутентификация |

| УК РФ, статья 159.6 | Наказание за мошенничество в сфере компьютерной информации | Уголовная ответственность до 10 лет лишения свободы |

| УК РФ, статья 183 | Коммерческая тайна | Ответственность за незаконное получение и разглашение сведений, составляющих коммерческую тайну |

| Трудовой кодекс РФ, статья 90 | Дисциплинарная ответственность работников | Возможность увольнения за разглашение коммерческой тайны |

| ФЗ «О коммерческой тайне» | Защита коммерческой информации | Определение режима коммерческой тайны, ответственность за нарушения |

Для компаний особенно важно понимать, что в случае утечки персональных данных клиентов они могут столкнуться не только с репутационными потерями, но и с административными штрафами от Роскомнадзора, размер которых в последние годы существенно вырос. А если будет доказано, что утечка произошла из-за халатности или недостаточных мер защиты, руководство компании может понести и уголовную ответственность.

Что особенно интересно: законодательство в сфере информационной безопасности постоянно эволюционирует, пытаясь поспеть за стремительным развитием технологий. Например, в 2018 году появились поправки, регулирующие работу с биометрическими данными, а в последние годы все больше внимания уделяется защите данных при использовании искусственного интеллекта.

Если вы или ваша компания столкнулись с нарушением прав в информационной сфере, не стесняйтесь обращаться в соответствующие органы. Для физических лиц это Роспотребнадзор (в случае нарушений со стороны банков или интернет-магазинов), Роскомнадзор (при утечке персональных данных) или полиция (при явном мошенничестве). Компании могут обращаться также в ФСБ (если речь идет о критической инфраструктуре) или арбитражный суд.

И помните: знание законов — это не просто полезный навык, а мощное оружие в защите ваших прав и интересов. Или, как сказал бы мой дедушка: «Знаешь законы — значит, знаешь, где тебя могут надуть, а где ты можешь дать сдачи». А в современном цифровом мире умение «дать сдачи» законными методами становится все более ценным навыком.

Заключение: защита — это система, а не разовая акция

Если вы дочитали до этого места и думаете: «Отлично, сейчас я поставлю антивирус, сменю пару паролей, и буду в полной безопасности на ближайшие пятилетку» — то у меня для вас не самые приятные новости. Защита информации и финансов в современном мире — это не прививка, которую можно сделать один раз и забыть, а скорее ежедневная гигиена, которую нужно соблюдать постоянно.

Мир киберугроз меняется с такой скоростью, что решения, которые были эффективны вчера, сегодня могут оказаться бесполезными. Мошенники не стоят на месте — они постоянно изобретают новые схемы, находят новые уязвимости, совершенствуют методы социальной инженерии. И единственный способ не отставать от них — это выстроить целостную систему защиты, которая будет постоянно обновляться и адаптироваться под новые вызовы.

Для физических лиц это означает регулярную смену паролей, проверку выписок по карте, критический взгляд на любые подозрительные сообщения или звонки. Для бизнеса — это комплексная стратегия, включающая технические решения (антивирусы, DLP-системы), организационные меры (регламенты, обучение сотрудников) и правовые аспекты (соглашения о неразглашении, правильное оформление режима коммерческой тайны).

Особенно важно проводить регулярный аудит своих систем защиты — как личных, так и корпоративных. В идеале такая проверка должна включать тестирование на проникновение (да, это когда компания нанимает «этичных хакеров», чтобы те попытались взломать ее системы), анализ актуальности регламентов и процедур, оценку осведомленности сотрудников о правилах безопасности.

И, пожалуй, самое главное — это осознание того, что абсолютной безопасности не существует. Всегда есть риск, что что-то пойдет не так. Но грамотная, комплексная и постоянно обновляемая система защиты позволит минимизировать этот риск и, что не менее важно, быстро и эффективно реагировать на инциденты, если они все-таки произойдут.

Помните, что ваши знания в области информационной безопасности — это такой же актив, который требует регулярного обновления. В мире, где технологии и методы мошенничества постоянно эволюционируют, непрерывное образование становится не просто полезным дополнением, а необходимостью. Если вы хотите структурировать и углубить свои знания в этой области, обратите внимание на специализированные курсы по кибербезопасности, где собраны образовательные программы различного уровня сложности — от базовых основ для новичков до продвинутых техник для профессионалов. Инвестиции в такое образование окупаются многократно, помогая защитить не только ваши личные данные и финансы, но и бизнес в целом.

Рекомендуем посмотреть курсы по кибербезопасности

| Курс | Школа | Цена | Рассрочка | Длительность | Дата начала | Ссылка на курс |

|---|---|---|---|---|---|---|

|

Специалист по кибербезопасности

|

Eduson Academy

112 отзывов

|

Цена

145 900 ₽

|

От

12 158 ₽/мес

0% на 24 месяца

19 047 ₽/мес

|

Длительность

6 месяцев

|

Старт

26 марта

Вт, Чт, 19:00-22:00 по МСК

|

Подробнее |

|

Кибербезопасность

|

Нетология

46 отзывов

|

Цена

245 000 ₽

|

От

300 ₽/мес

|

Длительность

22 месяца

|

Старт

1 апреля

|

Подробнее |

|

Профессия Специалист по кибербезопасности

|

Skillbox

226 отзывов

|

Цена

178 274 ₽

356 547 ₽

Ещё -20% по промокоду

|

От

5 751 ₽/мес

Без переплат на 31 месяц с отсрочкой платежа 6 месяцев.

|

Длительность

12 месяцев

|

Старт

11 марта

|

Подробнее |

|

Кибербезопасность

|

ЕШКО

19 отзывов

|

Цена

4 352 ₽

5 800 ₽

|

От

1 088 ₽/мес

1 450 ₽/мес

|

Длительность

4 месяца

|

Старт

10 марта

|

Подробнее |

Берегите свои данные, следите за своими финансами, обучайте сотрудников — и пусть единственные «утечки» в вашей жизни будут связаны с информацией о предстоящем повышении или премии.

Собеседование PHP-разработчика: вопросы, задачи и подготовка

Если вы только начинаете осваивать профессию PHP-разработчика или хотите увереннее чувствовать себя на интервью, рекомендуем обратить внимание на подборку курсов по PHP-разработке. В таких программах обычно есть теоретическая и практическая часть: изучение языка, фреймворков, баз данных и решение реальных задач.

Вопросы и задачи на собеседовании по Java в 2026 году: полный гид

Собеседование на позицию java разработчик собеседование сегодня включает не только вопросы по синтаксису языка. Какие темы проверяют, какие задачи дают и как подготовиться к интервью по Java — разбираем ключевые блоки, типовые вопросы и практические советы.

Skypro vs Karpov.Courses: где проще освоить A/B и статистику без боли

Курсы A/B-тестирования обещают научить работать с экспериментами и статистикой, но форматы обучения могут сильно отличаться. Какая программа подойдет новичкам, а какой курс лучше выбрать специалистам с опытом? В статье разбираем ключевые критерии выбора и базовые принципы экспериментов.

Яндекс Практикум vs Eduson Academy: project management — где больше инструментов и симуляций

Выбираете курсы по управлению проектами и пытаетесь понять, где больше практики, инструментов и реального опыта работы? В этом материале разбираем программы Яндекс Практикума и Eduson Academy: какие навыки вы получите, какие инструменты освоите и какой формат обучения подойдёт именно вам.